一、漏洞描述

Apache HTTPD 支持一个文件拥有多个后缀,并为不同后缀执行不同的指令。比如,如下配置文件:

AddType text/html .html

AddLanguage zh-CN .cn

其给.html后缀增加了media-type,值为text/html;给.cn后缀增加了语言,值为zh-CN。此时,如果用户请求文件index.cn.html,他将返回一个中文的html页面。

以上就是 Apache 多后缀的特性。如果运维人员给.php后缀增加了处理器:

AddHandler application/x-httpd-php .php

那么,在有多个后缀的情况下,只要一个文件含有.php后缀的文件即将被识别成 PHP文件,没必要是最后一个后缀。利用这个特性,将会造成一个可以绕过上传白名单的解析漏洞。

二、漏洞影响

三、漏洞复现

1、环境搭建

使用 Vulhub 在服务器上搭建:

cd /vulhub/httpd/apache_parsing_vulnerability

docker-compose up -d

2、漏洞复现

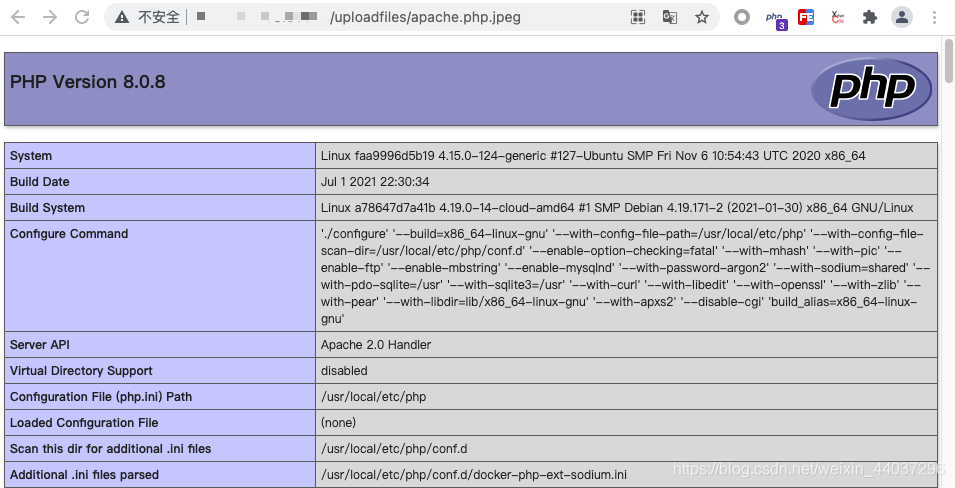

环境启动后,访问http://x.x.x.x/uploadfiles/apache.php.jpeg可看到 PHP版本信息:

phpinfo()被执行了,该jpeg文件被解析为 php脚本。

查看源码index.php的源码:

<?php

if (!empty($_FILES)):

$ext = pathinfo($_FILES['file_upload']['name'], PATHINFO_EXTENSION);

if (!in_array($ext, ['gif', 'png', 'jpg', 'jpeg'])) {

die('Unsupported filetype uploaded.');

}

$new_name = __DIR__ . '/uploadfiles/' . $_FILES['file_upload']['name'];

if(!move_uploaded_file($_FILES['file_upload']['tmp_name'], $new_name)){

die('Error uploading file - check destination is writeable.');

}

die('File uploaded successfully: ' . $new_name);

else:

?>

<form method="post" enctype="multipart/form-data">

File: <input type="file" name="file_upload">

<input type="submit">

</form>

<?php

endif;

通过白名单检查文件后缀的上传组件,上传完成后并未重命名。

四、漏洞POC

通过上传文件名为xxx.php.jpg或xxx.php.jpeg等白名单文件,利用 Apache 解析漏洞进行 getshell。

五、参考链接

https://github.com/vulhub/vulhub/tree/master/httpd/apache_parsing_vulnerability