目录???????

WEB21

考点:tomcat 认证爆破之custom iterator使用

方法:先随便输入用户名和密码,然后burp抓包,放入intruder里面

发现这里认证用来basic加密。用basic解码发现:

是用户名:密码的形式。我们进行爆破,使用sniper????????

????????

????????

输入用户名

输入:

输入密码

用base64加密,取消Palyload Encoding?url编码 因为在进行base64加密的时候在最后可能存在 == 这样就会影响base64 加密的结果

最后爆破出来:admin:shark63,(这里用户名和密码可以用题目给的zip文件)登录即得flag

WEB22

知识点:子域名爆破,子域名收集是渗透测试中,前期信息收集必不可少的一个阶段。域名是一个站点的入口,如果一个站点难以渗透,可以尝试从它的子域名或者同一台服务器上的另外一个站点作为突破口,从而进行较为隐秘的渗透测试。最原始的子域名查询,就是在?Web?页面中输入域名,检测相关网页是否存在。后来衍射了各种各样的方法,进行子域名的查询。也有诸多工具,可以进行子域名的暴力破解,爆破的原理其实是通过枚举的方式来实现的(爆破域名顾名思义就是枚举的意思)枚举域名的A记录。

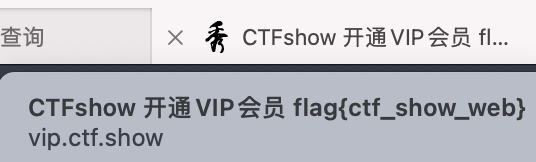

方法:爆破网站?爆破ctf.show的子域名,最后结果,vip.ctf.show

WEB23?

题目:

<?php

error_reporting(0);

include('flag.php');

if(isset($_GET['token'])){

$token = md5($_GET['token']);

if(substr($token, 1,1)===substr($token, 14,1) && substr($token, 14,1) ===substr($token, 17,1)){

if((intval(substr($token, 1,1))+intval(substr($token, 14,1))+substr($token, 17,1))/substr($token, 1,1)===intval(substr($token, 31,1))){

echo $flag;

}

}

}else{

highlight_file(__FILE__);

}

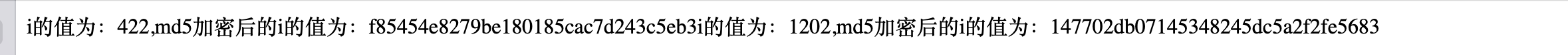

?>方法:代码要求get传入的token经过md5加密后,第1位===第14位===第17位并且(第1位+第14位+第17位)/第1位===第31位

php脚本:

<?php

for($i=0;$i<10000;$i++){

$token = md5($i);

if(substr($token, 1,1)===substr($token, 14,1) && substr($token, 14,1) ===substr($token, 17,1)){

if(substr($token,1,1)!=0){

if((intval(substr($token, 1,1))+intval(substr($token, 14,1))+substr($token, 17,1))/substr($token, 1,1)===intval(substr($token, 31,1))){

echo 'i的值为:'.$i.',md5加密后的i的值为:'.md5($i);

}

}

}

}

get传入token的值即可。?

WEB24

题目:

<?php

error_reporting(0);

include("flag.php");

if(isset($_GET['r'])){

$r = $_GET['r'];

mt_srand(372619038);

if(intval($r)===intval(mt_rand())){

echo $flag;

}

}else{

highlight_file(__FILE__);

echo system('cat /proc/version');

}

?>知识点:mt_srand() 设置随机数发生器种子。只要随机数种子一样那么生成的随机数序列就是一样的,在新版本中随机数种子有系统自己生产。

mt_rand()根据出现的第几次,从随机数序列中取第几个随机数。

intval():函数通过使用指定的进制 base 转换(默认是十进制),返回变量 var 的整数值。?

方法:代码意思是get传入的r的整数值要===随机数种子372619038产生的随机数的整数值

直接脚本跑一下:

<?php

mt_srand(372619038);

echo intval(mt_rand());

?>

得到:1155388967 get传入r即可。

注:php版本不一样,有可能生成的值不一样,可以用php7。

WEB25

题目:

<?php

error_reporting(0);

include("flag.php");

if(isset($_GET['r'])){

$r = $_GET['r'];

mt_srand(hexdec(substr(md5($flag), 0,8)));

$rand = intval($r)-intval(mt_rand());

if((!$rand)){

if($_COOKIE['token']==(mt_rand()+mt_rand())){

echo $flag;

}

}else{

echo $rand;

}

}else{

highlight_file(__FILE__);

echo system('cat /proc/version');

}考点:知道随机数序列中的某个值就能推出随机数种子。

知识点:

php伪随机数漏洞 以及脚本php_mt_seed的使用教程?

hexdec()?将一个十六进制字符串转换为十进制数,?会忽略它遇到的任意非十六进制的字符。

md5()默认返回16进制

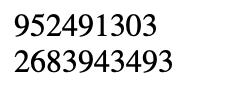

方法:代码要求我们输入的r的整数值等于随机数的随机值,这样才能进入第二个if,然后cookie里面的token==(mt_rand())+(mt_rand())才会输出flag。因为随机数种子是不变的,所以生成的随机数序列也是不会变的,我们get传入r=0会输出这个随机数序列的第一个随机数的负值:-952491303,那么传入r=952491303就能进入第二个if语句。

然后使用php_mt_seed工具倒推出可能的随机数种子。

在环境处于php7.1 .0+所以,我们用脚本尝试375368115、417588882

<?php

mt_srand(375368115);

echo mt_rand()."</br>";

echo (mt_rand()+mt_rand());

?>

输出:

把第二个赋值给token,没有flag。经发现417588882种子才是对的。

?参考链接:https://www.cnblogs.com/zaqzzz/p/9997855.html

WEB26

爆破密码,抓包(有个@提示,不用管他,直接抓包就行)用web21给的字典。

这里随便输入几个密码??

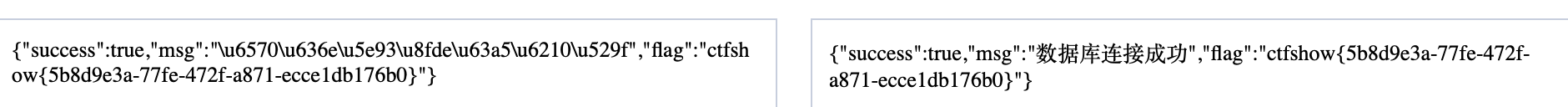

?用unicode解码:

?(如果在页面上登录只会出现一个弹窗,得看返回包)

更简单的方法:什么都不输入,直接开始安装,会发现显示登录成功,我们直接抓返回包就行。

WEB27

发现这里可以下载录取名单和查询系统使用

???????

?查询系统可以爆破身份证号,登录之后可能会找到学号,所以先爆破身份证号

?因为知道答案,所以为了快速就只弄了一年。?(记住是大写MM)

?使用unicode解码

登录

WEB28

??

??

?

最后得到为72和20

???????

???????