0x00 前言

学SQL注入也有一段时间了,找了一个在线靶场,这个题目基本上学会最基本的注入原理和方法都能拿下,废话就不多说了,直接来演示吧~菜鸟渗透,大佬勿喷

0x01 过程

-

首先我们先稍微看一下题目

-

通过题目我们可以看出靶场环境是Nginx+PHP+MySQL

-

那我们现在启动、进入靶场

-

进入靶场后我们可以看到是一个登录界面,但可以发现登录框下面有一个轮播提示新闻

-

我们试着点进去看

-

我们点进去后,可以看到URL栏上存在一个?id=1,这里表示存在一个GET传参

-

要知道,SQL注入得核心是用户输入得内容被当作代码去执行

-

那我们现在来尝试一下,这里传参的是否输入可以被当作代码执行

-

这里我输入 and 1=1 网页没变,输入 and 1=2网页变了,这里就说明存在SQL注入漏洞

-

竟然知道存在SQL注入,这样思路就来了,我们直接打一套组合拳,然后顺着网线爬过去,剪掉他的网线,好了,开玩笑啦~我们接着看

-

要知道数据库有多个字段,有的数据会显示,而有的数据不会显示,这是开发所决定的,而我们接下来要用到union联合查询(而使用联合查询的条件是两条查询语句的字段数必须相同),所以我们也要知道这个网页交互的所在数据库表里有多少个字段。

这里可以得出总结:我们要知道有多少个字段,然后显示位在哪个字段

- 那么按照正常的SQL注入来走,就是使用 order by先获得字段数是多少,然后再使用union联合查询来找出显示位

- 下面废话少说,直接看演示吧~

-

这里我们就跳过重复的过程

-

到了 order by 5 页面报错,这里说明有4个字段

-

好了,知道有四个字段后,我们要找出字段显示位

-

这里要说明一下,数据库的特性是如果两条语句都为真,先执行前面的语句再执行后面的语句

-

union 和order by不同的是,使用union联合查询不管前面得语句是否为真都会执行后面的语句

-

但是说过了,数据库特性是先执行前面的语句,所以如果前面的为真就会把显示位给占了显示前面的内容

-

所以我们要把前面执行的弄回and 1=2 ,让前面的内容位错,而把后面的内容显示出来

-

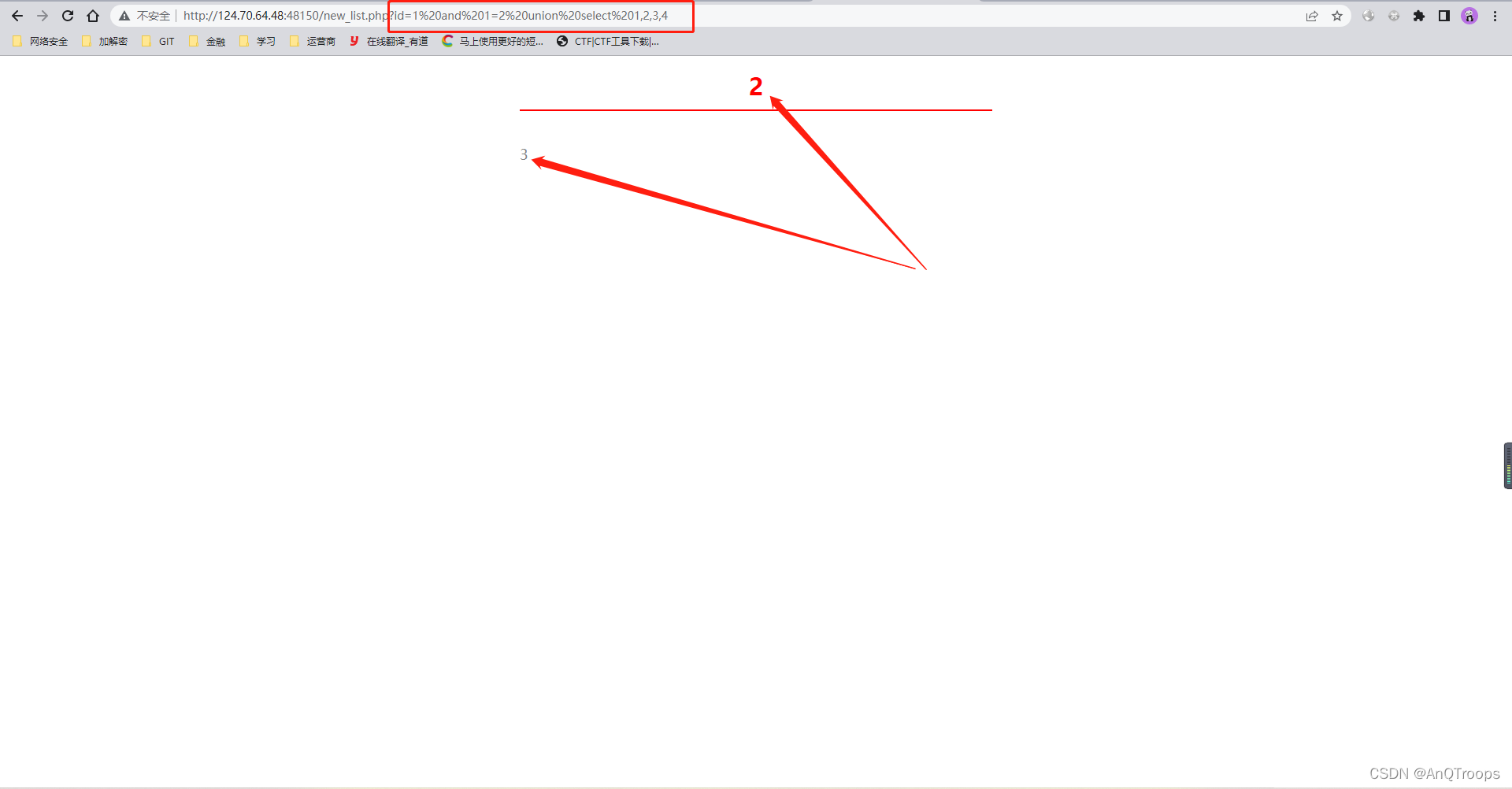

我们使用select 1,2,3,4来看一下显示位是哪个字段

-

这里我们就知道显示位了,那么我们就一套组合拳打过去

-

在显示位3上使用database() 函数得到当前的数据库名(这里不管是显示位2,还是3,只要是输出位都可以)

-

这里我们就记录下,数据库名是:mozhe_Discuz_StormGroup

-

之后,我也废话不多说了,直接看演示

-

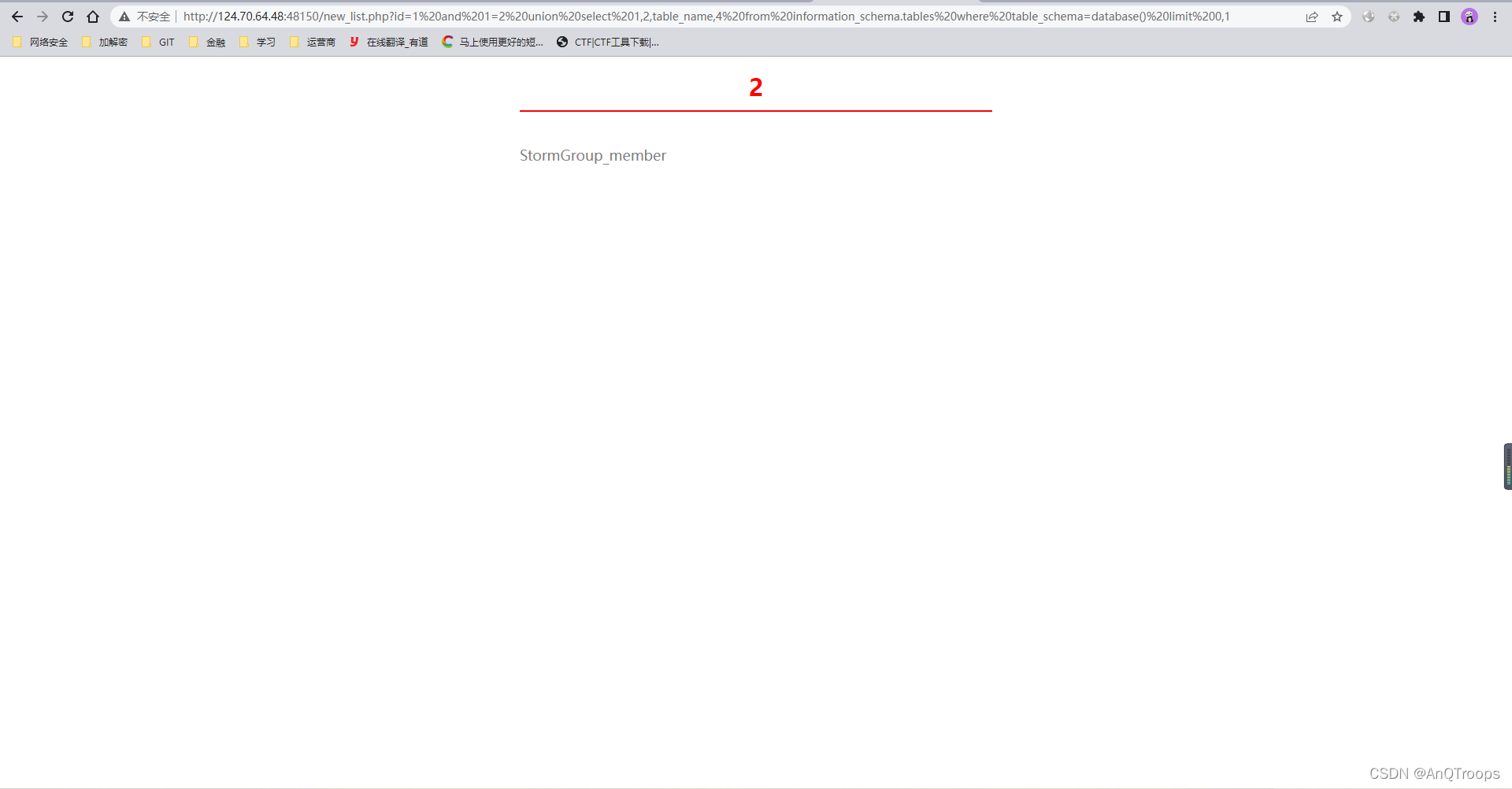

然后通过information_schema数据库,找到当前数据库下面的表和表中的字段

-

得出当前数据库下有两个表,分别是:StormGroup_member 和 notice

-

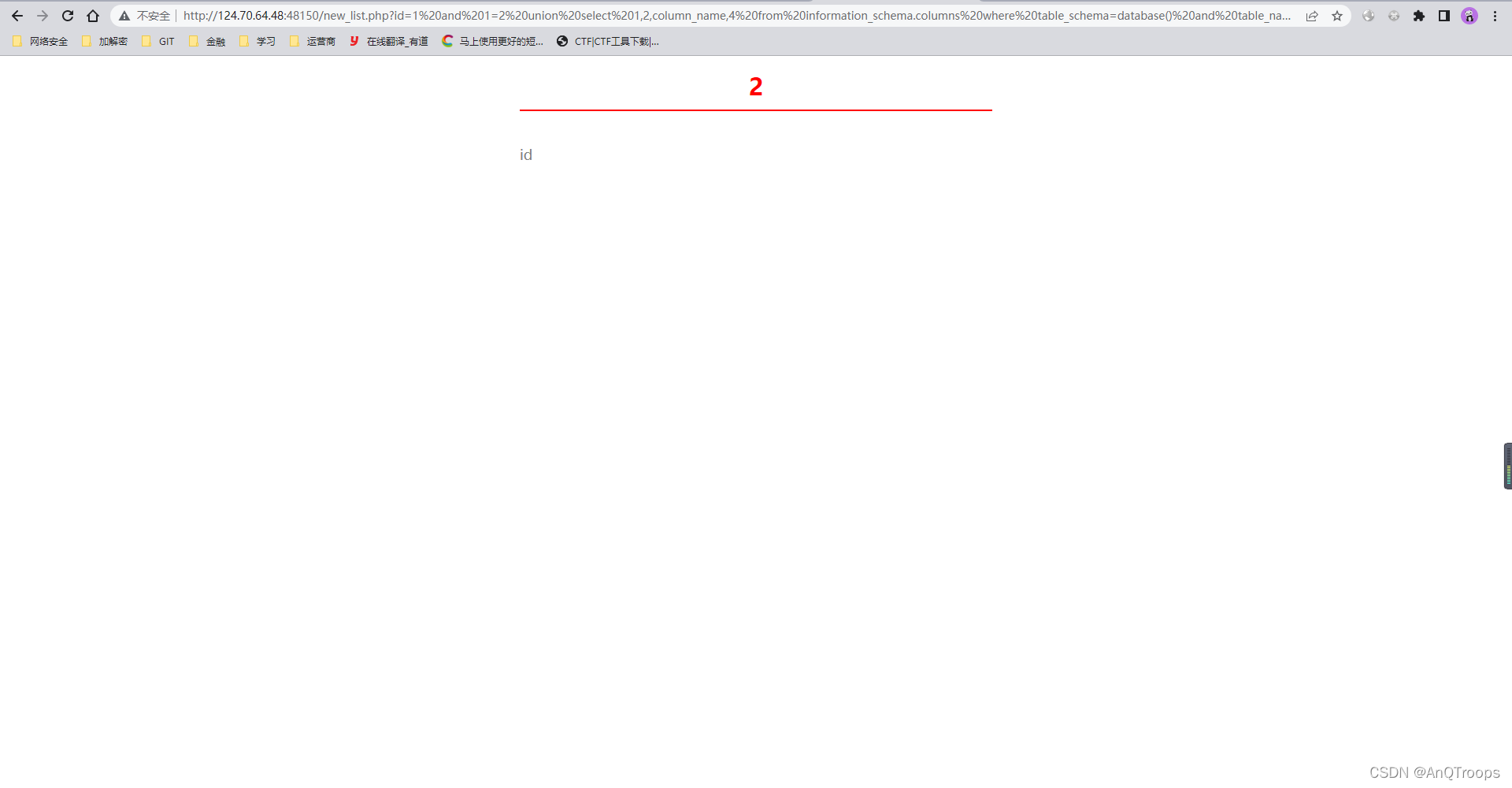

按题目要求,下面我们可以得出,我们需要的的数据就存在 StormGroup_member 表里,那么我们就要看看StormGroup_member表有什么字段

-

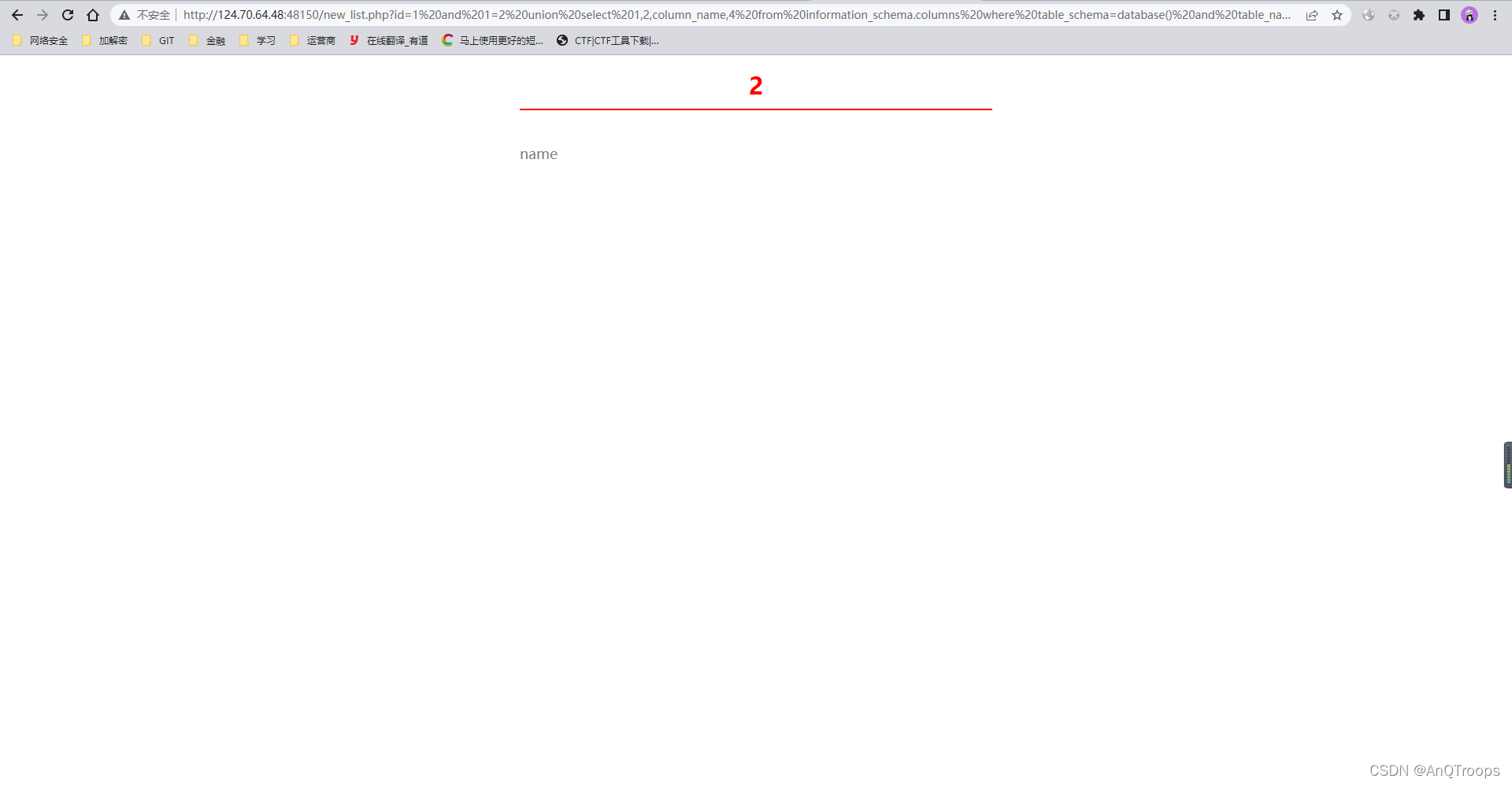

我们得出表里面有4个字段,分别是: id name password status

-

那我们可以看出,对我们有用的是 name 和 passeord 这两个字段里面的数据

-

然后我们在显示位 2 里显示name的数据,显示位 3 里面显示password的内容

-

name对应的数据是:mozhe

-

password对应的数据是:ca4f4db1e355bb45a734f52e96a0cb40

-

我们可以看出password对应的数据是通过md5,加密了

-

我们打开cmd5解密网站,解密一下,得出加密的数据

-

解密出的数据是:282392

-

好了,到了这里我们就得到账号和密码了

-

我们回到靶场的登录页面,通过得到的账号密码,尝试登录一下是否可以登录进去

-

登录成功,获得flag值

-

把flag值提交,flag值正确,至此~这次靶场之路就结束了

0x03 结论

好了,我们现在就来总结一下:我们首先是通过and 1=1 、and 1=2是来判断一下是否存在SQL注入(这里再次说一遍,SQL注入的核心是用户输入的数据被当作代码去执行),然后我们使用order by 来查看有多少个字段,得到字段数后就使用union联合查询来找出显示位,得到显示位后就通过MYSQL自带数据库information_schema数据库来得到 当前数据库得表和表里字段,然后获得数据。好了,以上都是小弟第一次发文章,也是纯手写,如有什么不好得地方的话,大佬们勿喷~